对抗知识焦虑,从看懂这条开始

App 下载

全栈代码的防火墙:从自律到工具强制

客户端数据暴露|Vite安全机制|全栈开发|GitHub密钥泄露|软件工程|前沿科技

对抗知识焦虑,从看懂这条开始

App 下载

客户端数据暴露|Vite安全机制|全栈开发|GitHub密钥泄露|软件工程|前沿科技

2025年,公共GitHub仓库新增硬编码密钥2865万个,同比增长34%。其中近三成泄露,源于全栈开发中一个隐蔽的疏忽:本该只在服务器跑的数据库密钥、查询逻辑,被不小心打包进了客户端代码——用户打开浏览器开发者工具,就能直接看到这些核心机密。

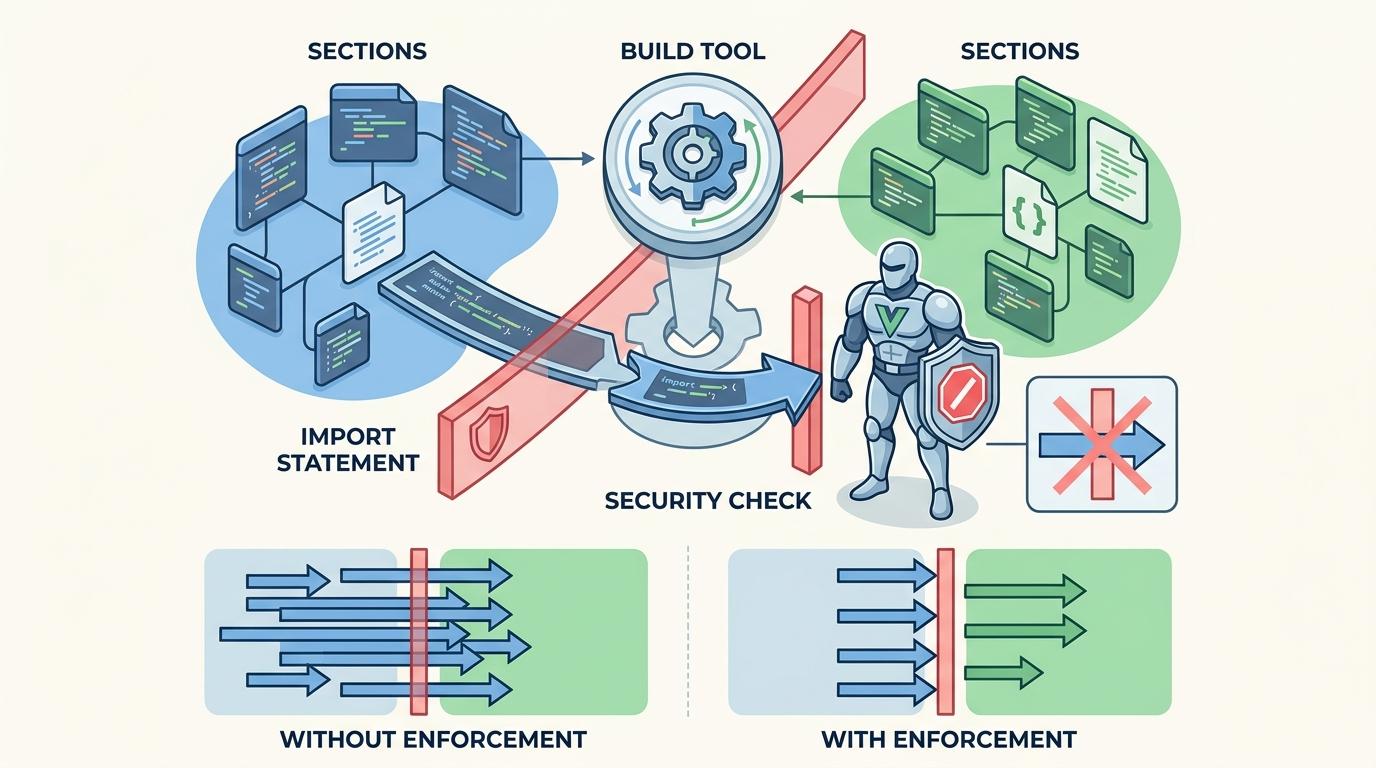

过去,全栈开发者只能靠命名规范和自我约束守住这条边界,但项目一复杂,疏漏几乎是必然的。直到2026年2月,一项基于Vite的新机制出现,把这条看不见的安全边界,变成了工具层面的刚性规则。为什么这个小功能让开发者直呼「终于能安心」?它到底补上了全栈安全的哪块短板?

全栈开发的核心矛盾,在于客户端与服务器的「职责分裂」:客户端负责界面交互,服务器管着数据库、密钥这些敏感操作——两者本该像隔着一道防火墙的两个房间,只能通过指定门(API)通信。但实际开发中,代码的导入关系像无形的线,很容易把服务器房间的东西勾到客户端。

比如开发者为了图方便,在一个通用工具文件里写了数据库查询逻辑,又在客户端组件里导入了这个工具——打包完成后,数据库密钥就堂而皇之地出现在了用户能访问的JavaScript文件里。2023年Thales集团的报告显示,83%的组织曾因这类「无心之失」发生安全事件,平均损失450万美元。

传统的解决办法,是靠「.server.」「.client.」的命名规范,或者让开发者在文件开头加标记。但这本质上是「靠人自律」:项目越大,团队成员越多,越容易有人忘记加标记,或者写错文件名。就像让一群人自觉不碰危险物品,总有走神的时候。

新的导入保护机制,把「自律」变成了「强制」。它以Vite插件的形式运行,在开发和构建的每一步,都盯着代码里的每一条导入语句——就像个严格的保安,查每一个试图跨区的人。

你可以把它的工作逻辑拆成三步:

更关键的是它的「弹性执法」:开发阶段如果发现违规,它会用一个模拟对象代替违规导入,同时弹出警告,不会打断开发者的思路;但到了生产构建阶段,它会直接中止打包,还会给出详细的「违规报告」:哪里错了、错误的传导路径是什么、该怎么改——甚至会建议你用专门的函数把服务器逻辑包起来,从根源上避免跨环境调用。

这个机制的价值,不止于堵住当前的漏洞,更在于它代表了全栈安全的一个重要转向:从「事后救火」到「事前预防」,从「依赖人」到「依赖工具」。

但它也有局限:目前它还只是个实验性功能,对一些复杂的动态导入场景,识别精度还有待提升;而且它只能管导入环节,没法完全杜绝开发者在客户端写敏感逻辑——就像保安能拦着违禁品进门,但管不住人在屋里偷偷制造危险。

更值得注意的是,它和另一个热门技术React服务器组件(RSC)走了两条不同的路:RSC是从架构层面把服务器组件和客户端组件彻底分开,而这个机制是从工具层面给现有代码加防护。前者是「重新建墙」,后者是「给现有墙补缝」。对于已经有大量存量代码的项目来说,补缝显然更现实。

2025年React服务器组件曝出的远程代码执行漏洞,给全栈开发者敲了个警钟:当前端框架越来越像后端,安全边界的模糊就成了最大的风险。

这个导入保护机制,本质上是用技术手段,把开发者脑子里的「安全常识」,变成了工具里的「刚性规则」。它没有什么颠覆性的创新,却解决了全栈开发中最普遍、也最容易被忽视的安全痛点——毕竟,真正的安全,从来都不是靠天才的漏洞挖掘,而是靠把每一个小漏洞都堵在萌芽状态。

安全的底线,是把自律变成他律。