1 天前

1 天前

当你把比特币转入某个地址时,一串长长的公钥会悄悄留在区块链上——你以为这只是个“收款码”,但在量子计算眼里,这是写着“开门密码”的半张纸条。2026年4月,谷歌量子团队的白皮书把所有人的神经拉到最紧:到2029年,只需50万个物理量子比特的计算机,就能在9分钟内从这串公钥里算出掌控资产的私钥。而现在,已有690万枚比特币的公钥彻底暴露在区块链上,像没上锁的保险柜,等着那台量子机器的到来。为什么一串公开的字符会成为致命漏洞?量子计算到底是怎么撬开加密货币的安全锁的?

你可以把比特币的加密逻辑想象成一把特殊的挂锁:私钥是只有你知道的开锁密码,公钥则是锁孔——任何人都能看到锁孔形状,但想用普通工具从锁孔反推出密码,得花上宇宙级的时间。这就是椭圆曲线密码学的核心:基于“离散对数难题”,传统计算机就算把全世界的算力加起来,也没法在合理时间里从公钥算出私钥。

但量子计算机手里握着一把叫Shor算法的万能钥匙。它的原理说起来很简单:传统计算机分解大数只能一个数一个数试,就像用铁丝瞎捅锁孔;而Shor算法能直接找到大数的质因数,相当于一眼看穿锁芯的结构。针对椭圆曲线密码,它能把“从公钥算私钥”这个难题,转化成一个量子计算机能轻松解决的数学问题。

更要命的是,谷歌的研究把这把钥匙的门槛砍到了最低。此前学界认为破解椭圆曲线需要上千万个物理量子比特,但现在这个数字被压缩到了50万——仅相当于现有最先进量子芯片比特数的500倍。按照量子硬件每年翻倍的发展速度,2029年的节点,比我们想象的近太多。

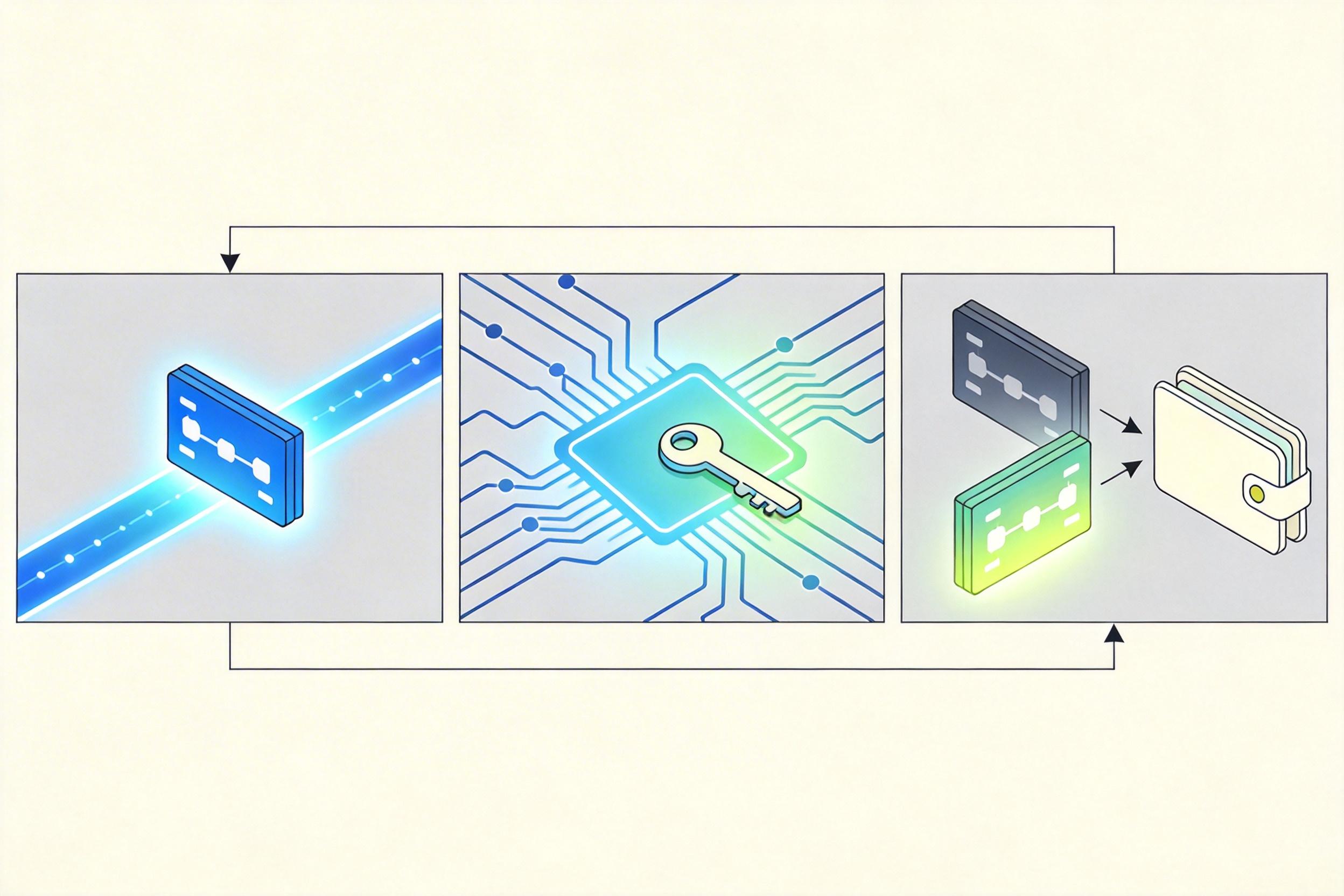

量子攻击加密货币的路径,分两种:一种盯着已经敞开的保险柜,一种盯着路上的运钞车。

先看“先存储后解密”攻击——那些公钥已经暴露的比特币地址,就是敞开的保险柜。比如早期比特币使用的P2PK地址,公钥直接写在区块链上;还有那些被重复使用过的地址,只要有过一次交易,公钥就会永久留在链上。谷歌统计,这类地址里躺着约690万枚比特币,其中包括中本聪手里的110万枚。量子计算机成熟后,攻击者可以慢悠悠地算出私钥,把这些沉睡的资产全部转走,没有任何时间限制。

再看“即时消费攻击”——这是盯着正在路上的运钞车。当你发起一笔比特币交易,公钥会在交易广播到被矿工打包的10分钟窗口里暴露。谷歌的实验显示,优化后的Shor算法能在9分钟内完成私钥推导,攻击者可以立刻伪造一笔手续费更高的交易,把你的资产转走,而原交易还没来得及确认。这种攻击的成功率约41%,相当于每两笔交易就可能有一笔被劫持。

这里有个容易被忽略的细节:以太坊的风险比比特币大得多。它采用账户模型,地址一旦使用就会永久暴露公钥,不像比特币的UTXO模型可以用新地址隐藏;而且以太坊的DeFi协议里,仅管理员密钥就控制着2000亿美元的稳定币铸币权限,一旦被破解,整个生态都会崩盘。

面对即将到来的量子风暴,整个行业都在赶工打造新的盾牌——后量子密码学(PQC)。NIST在2024年已经发布了首批标准,比如基于格理论的CRYSTALS-Dilithium,还有基于哈希的SPHINCS+。这些算法不再依赖大数分解,而是用更复杂的数学难题,比如“在一堆乱线里找特定的格子”,量子计算机也没法快速破解。

但这面盾牌并不完美。最大的问题是“体积”:传统ECDSA签名只有64字节,而Dilithium签名要4.6KB,是前者的70多倍。这意味着区块链的交易数据会暴涨,网络带宽和存储压力会成倍数增加,比特币的区块大小可能要从1MB扩容到几十MB,交易手续费也会水涨船高。

更麻烦的是升级的难度。比特币社区光是讨论Taproot升级就花了4年,现在要替换整个加密体系,涉及硬分叉、旧地址冻结、用户迁移等一系列问题,光是达成共识就难如登天。以太坊的Optimism团队提出了10年迁移计划,用智能合约钱包让用户逐步过渡,但这需要整个生态的开发者、交易所、钱包提供商同步配合,任何一个环节掉链子都可能引发混乱。

还有个更现实的问题:“先存储后解密”攻击已经在发生了。现在已经有攻击者在批量收集区块链上的公钥,存在硬盘里等着量子计算机成熟。就算现在开始升级,那些已经暴露的690万枚比特币,也永远成了量子时代的“待宰羔羊”。

我们总以为加密货币的安全是“一劳永逸”的,就像把钱放进了永远不会被撬开的保险柜。但量子计算的到来,打破了这个幻觉——没有永远安全的锁,只有暂时没被找到的钥匙。

量子威胁的本质,其实是数字世界的“军备竞赛”:当我们用更复杂的锁加固资产时,攻击者也在打造更锋利的钥匙。2029年不是世界末日,而是一个节点:它提醒我们,数字安全从来不是静态的,而是一场需要持续奔跑的马拉松。

量子未到,威胁已至,安全永远在路上。 当你下次点开钱包里的比特币地址时,不妨想想:这串字符背后,正藏着一场关乎690万枚比特币,甚至整个数字经济的暗战。

点击催更,成为大圆镜下一个视频选题!