内容由AI生成,思考得你完成

App 下载

内容由AI生成,思考得你完成

App 下载

2026年4月,当大多数企业还在为单点密钥泄露的风险寝食难安时,Keeper团队悄悄上线了一套全新的多层密钥管理机制——这套基于Go语言构建的系统,用Argon2id密钥派生和XChaCha20-Poly1305认证加密,把企业敏感数据的安全防护拉到了新高度。它不仅解决了传统密钥管理的单点故障问题,还能适配多云、混合云甚至本地部署的复杂场景。更关键的是,这套机制从设计之初就瞄准了未来的量子计算威胁。为什么它能成为企业数据安全的新标杆?我们得从最底层的加密逻辑说起。

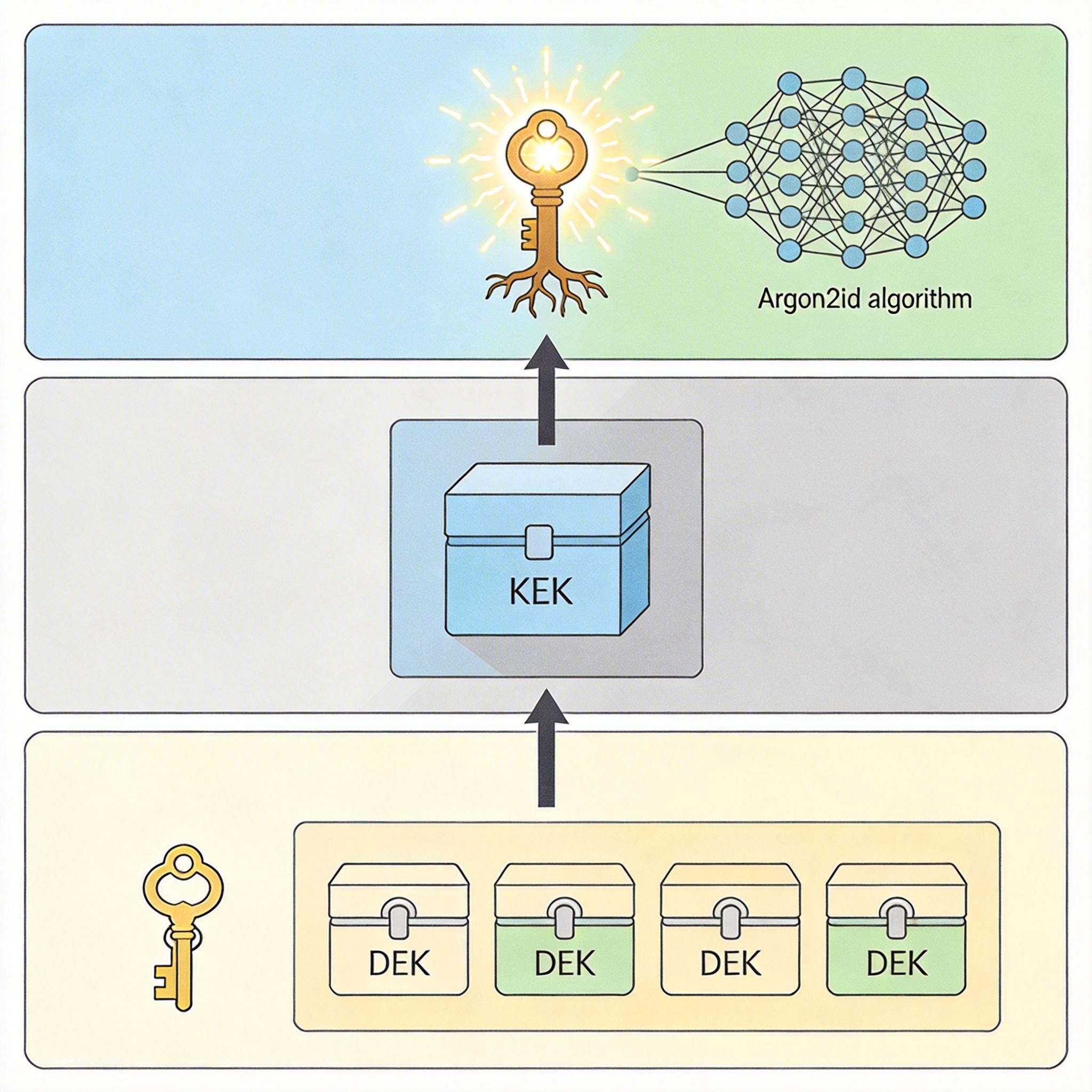

你可以把传统的密钥管理想象成用一把大钥匙开所有抽屉——一旦钥匙丢了,所有东西都得暴露。而Keeper的分层密钥体系,就像给每个抽屉配了独立的小钥匙,再把这些小钥匙锁进一个带密码的盒子里,最后用主密码锁住盒子。

最底层的是数据加密密钥(DEK),每个数据桶都有专属的DEK,就像抽屉的小钥匙,专门负责加密桶里的具体数据。这些DEK不会直接暴露,而是被密钥加密密钥(KEK)层层包裹——KEK就像装小钥匙的盒子,由主密钥和管理员凭证派生而来。最顶层的主密钥,则由用户密码通过Argon2id算法生成,这个算法会故意消耗大量内存和计算资源,哪怕是用GPU集群暴力破解,也要花上数年时间。

更聪明的是,不同安全级别的数据桶可以混合部署。比如普通配置用仅密码验证的桶,财务数据就用需要多管理员授权的桶,甚至可以把最核心的密钥交给硬件安全模块(HSM)或云端KMS托管,连Keeper自己都碰不到明文密钥。

如果说分层密钥是锁,那端到端加密(E2EE)就是把所有数据都装在密封的信封里——从用户终端生成的那一刻起,数据就处于加密状态,直到被授权终端解密,中间任何环节包括服务器都看不到明文。

Keeper用XChaCha20-Poly1305算法做默认加密,这种算法比传统的AES-GCM更适合高并发场景,24字节的随机数(Nonce)能有效避免重复使用带来的风险。传输过程中再叠加TLS 1.3协议,不仅握手速度更快,还强制启用前向保密——哪怕未来主密钥泄露,历史通信数据也不会被解密。

为了防止元数据泄露,Keeper还把数据和元数据分开加密存储。比如访问时间、操作记录这些信息,会用单独的元数据密钥加密,就算攻击者拿到了密文,也没法通过分析访问模式推断数据内容。不过这种极致的安全也有代价:大量独立密钥的管理复杂度直线上升,对运维团队的技术能力提出了更高要求。

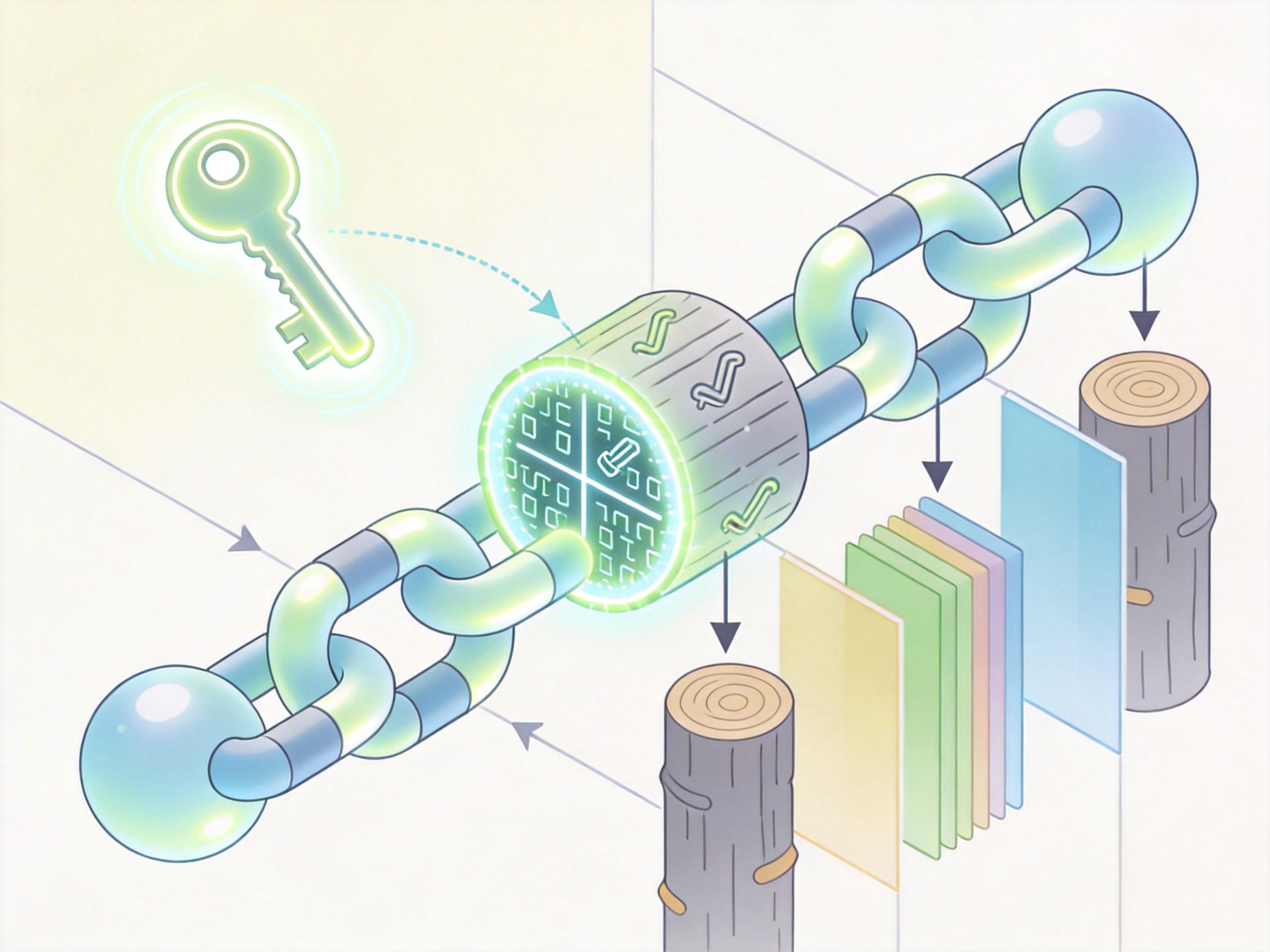

再坚固的锁,也得有监控——Keeper的审计链就是这样一套无法篡改的监控系统。它把所有操作日志按时间顺序连成链条,每条记录都用HMAC-SHA256算法签名,只有持有审计密钥的人才能验证完整性。

就像在账本上每一页都盖个骑缝章,哪怕有人偷偷改了某一条记录,后面所有记录的签名都会失效,一眼就能看出异常。密钥轮换时,系统会自动插入检查点事件,把新旧密钥的关联记录在链上,确保历史数据的可追溯性。

这套审计链不仅满足了GDPR、HIPAA等合规要求,还能有效防范内部威胁。不过它也不是完美的:审计日志的存储成本会随着时间线性增长,而且一旦审计密钥泄露,整个审计链的可信度就会大打折扣。

当企业的数据安全从“防外部攻击”转向“全生命周期防护”,Keeper的多层加密机制给出了一个清晰的方向:安全不是靠单一的技术堆叠,而是策略、技术和流程的协同。它用分层密钥解决了单点故障,用端到端加密阻断了中间环节的风险,用审计链守住了合规的底线。

未来,随着量子计算的逼近,Keeper已经开始布局NIST标准的后量子加密算法。但真正的安全,从来不是一劳永逸的技术方案,而是持续迭代的防御体系——分层加密是起点,不是终点。