对抗知识焦虑,从看懂这条开始

App 下载

Windows Defender成提权跳板,安全软件变攻击入口

云标签机制|权限提升漏洞|CVE-2026-33825|Windows Defender|网络安全|前沿科技

对抗知识焦虑,从看懂这条开始

App 下载

云标签机制|权限提升漏洞|CVE-2026-33825|Windows Defender|网络安全|前沿科技

当你打开电脑,Windows Defender的图标在任务栏安静闪烁——这是你默认信任的安全门神,负责把恶意软件挡在系统门外。但2026年4月爆出的CVE-2026-33825漏洞,却让这个门神变成了内鬼:它不仅没拦住恶意文件,反而会主动把文件写回原位置,给攻击者敞开了直达系统最高权限的大门。更讽刺的是,这个漏洞的利用逻辑简单到离谱,普通用户权限就能完成整个攻击链。为什么本该最安全的组件,会犯下如此低级的错误?

要理解这个漏洞,得先搞懂Windows Defender的**云标签机制**——简单说,就是Defender会把可疑文件的特征传到微软云端校验,云端标记为恶意的文件,会被Defender执行后续处理。正常逻辑下,它应该删除或隔离恶意文件,但这次的漏洞里,Defender干了件完全反常识的事:它会把检测到的恶意文件,重新写回原来的存储位置。

你可以把这个过程类比成:保安查到了小偷带的赃物,不仅没没收,反而帮小偷把赃物放回了他的包里——而且是用保安自己的最高权限来干这件事。

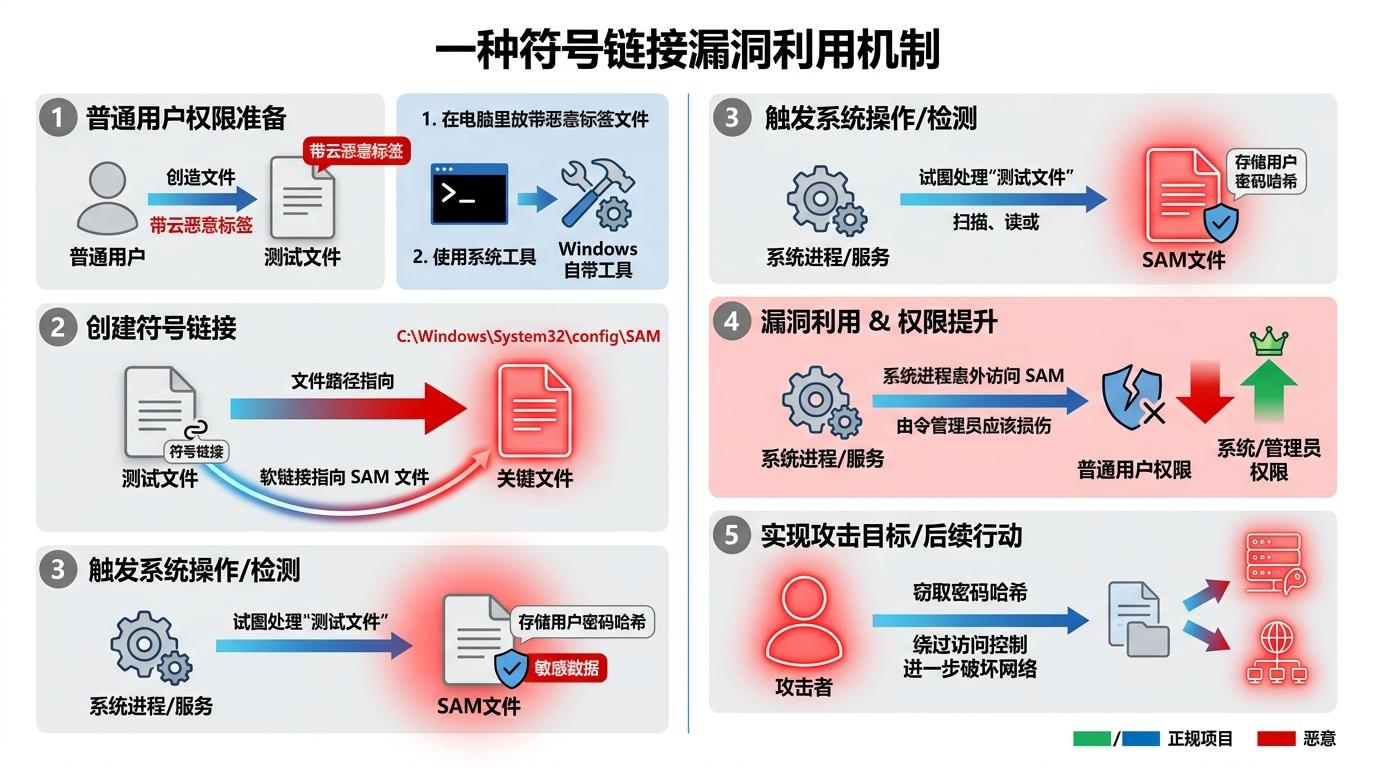

真实的技术逻辑更精准:当Defender检测到带云恶意标签的文件时,会触发一个“恢复文件”的流程,这个流程跳过了对目标路径的权限校验。攻击者只需要提前用符号链接,把恶意文件的原位置指向系统关键文件(比如注册表文件或者系统服务程序),Defender就会用SYSTEM权限(系统最高权限)把恶意内容覆盖到关键文件上。

整个攻击不需要任何用户交互,只需要攻击者先拿到普通用户权限——这在钓鱼邮件、恶意下载泛滥的今天,门槛低得可怕。

我们可以用一个极简的攻击链,还原攻击者是如何一步步拿到系统控制权的:

C:\Windows\System32\config\SAM——这个文件存储着所有用户的密码哈希。

更可怕的是,这种攻击可以和**IFEO劫持技术**结合:攻击者通过修改注册表,把某个系统服务的“调试器”指向自己的恶意程序,当系统服务启动时,恶意程序就会以SYSTEM权限执行。而Defender的漏洞,刚好帮攻击者绕过了修改系统注册表的权限限制。

值得注意的是,这个漏洞并非个案。2021年Defender就爆出过存在12年的提权漏洞,同样是因为驱动程序的符号链接校验不足;2025年Bitdefender也出现过类似漏洞,被攻击者用来实现高权限代码执行。安全软件的高权限属性,正在让它们成为攻击者的首选目标。

微软在漏洞爆出后很快发布了补丁,要求用户把Defender升级到4.18.26030.3011及以上版本。但单靠补丁,显然不足以应对这类安全软件本身的漏洞风险——毕竟补丁永远慢一步,零日漏洞的威胁始终存在。

更有效的防护,需要构建多层协同的防御体系:

微软Defender的篡改保护功能,能防止攻击者修改或关闭Defender的关键设置。开启后,实时保护、云保护等核心功能无法被恶意篡改,从根源上减少Defender被利用的可能。

普通用户账户应该被限制在最小权限范围内,不能拥有修改系统文件、创建符号链接的权限。企业可以采用“即时权限”策略,只有当用户需要执行特定高权限操作时,才临时授予权限,使用后自动收回。

通过FIM(文件完整性监控)工具,实时监控系统关键文件(如SAM文件、系统服务程序)的变更。一旦发现异常修改,立即触发告警并阻断操作,即使Defender的漏洞被利用,也能及时止损。

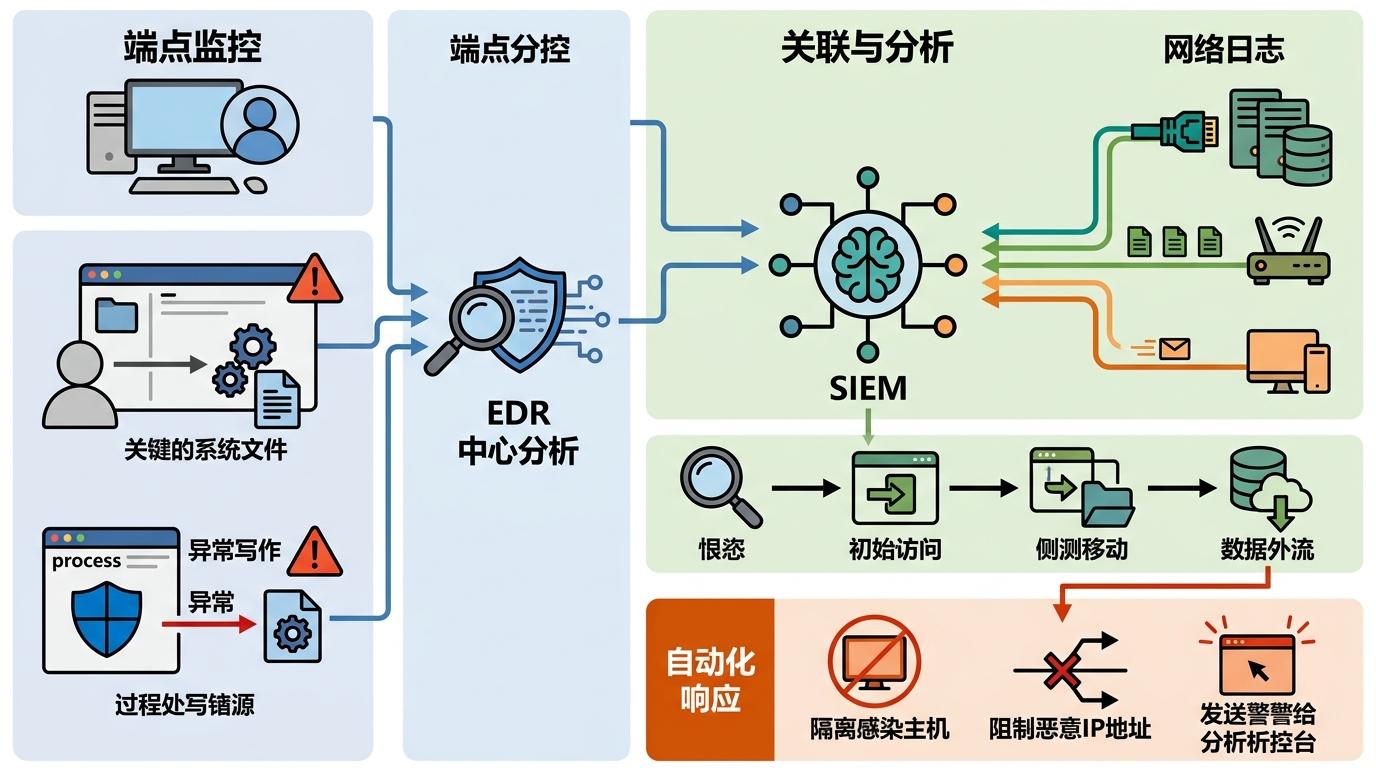

EDR(端点检测与响应)工具可以监控端点的异常行为,比如普通用户访问系统关键文件、Defender进程的异常写入操作;SIEM(安全信息与事件管理)则可以把这些端点数据和网络日志关联起来,识别完整的攻击链,实现自动化响应。

这次Defender漏洞事件,像一面镜子照出了安全行业的尴尬:我们依赖安全软件构建防线,却忘了这些软件本身就是最大的攻击面。当安全软件的权限不受约束,当设计逻辑违背最基本的安全常识,所谓的“防护”反而成了最危险的后门。

信任不能替代验证,权限必须被严格约束。这句话不仅适用于Windows Defender,也适用于所有的安全产品。在复杂的攻击环境下,没有绝对安全的组件,只有层层设防的体系。未来的安全防御,必须从“依赖单一门神”转向“全员皆兵的协同防御”——毕竟,真正的安全从来不是某一个组件的事,而是整个系统的事。