对抗知识焦虑,从看懂这条开始

App 下载

量子计算机逼近,比特币的安全倒计时已启动

Google量子团队|加密钱包|Shor算法|比特币私钥|量子科学|商业经济|社会人文|数理基础

对抗知识焦虑,从看懂这条开始

App 下载

Google量子团队|加密钱包|Shor算法|比特币私钥|量子科学|商业经济|社会人文|数理基础

想象一下:你刚在手机上确认了一笔比特币转账,屏幕还没熄灭,千里之外的一台机器已经从你公开的交易信息里,算出了你的私钥——那串你存在加密钱包里、以为绝对安全的数字。它会立刻发起一笔手续费更高的交易,把你的币转走,而矿工们会因为更高的收益,优先打包这笔伪造的交易。这不是科幻,Google的量子团队已经算出,到2030年,能做到这件事的量子计算机,出现概率是10%。而比特币,还没准备好。

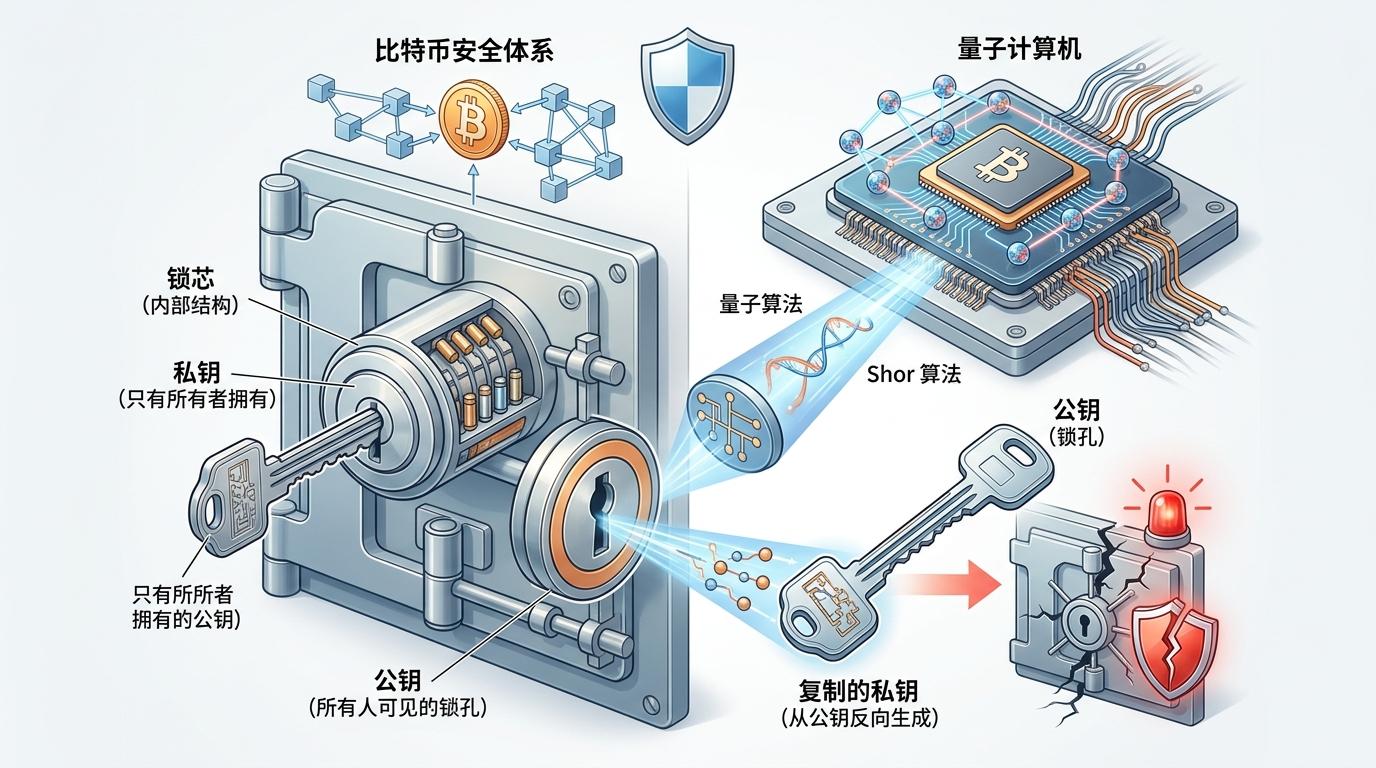

你可以把比特币的安全体系想象成一把锁:私钥是只有你知道的钥匙,公钥是锁孔——所有人都能看到锁孔,但没钥匙就打不开。而量子计算机手里的Shor算法,就是一把能从锁孔反向造出钥匙的万能工具。

比特币用的椭圆曲线加密(ECDSA),依赖的是“从公钥算不出私钥”这个数学假设——就像你能看到锁孔的形状,但没法凭空做出钥匙。但Shor算法能利用量子比特的叠加态,在几分钟内破解这个难题。Google最新的研究更是把破解所需的量子比特数,从之前的数百万降到了50万,相当于把制造这把万能钥匙的门槛砍到了原来的1/20。

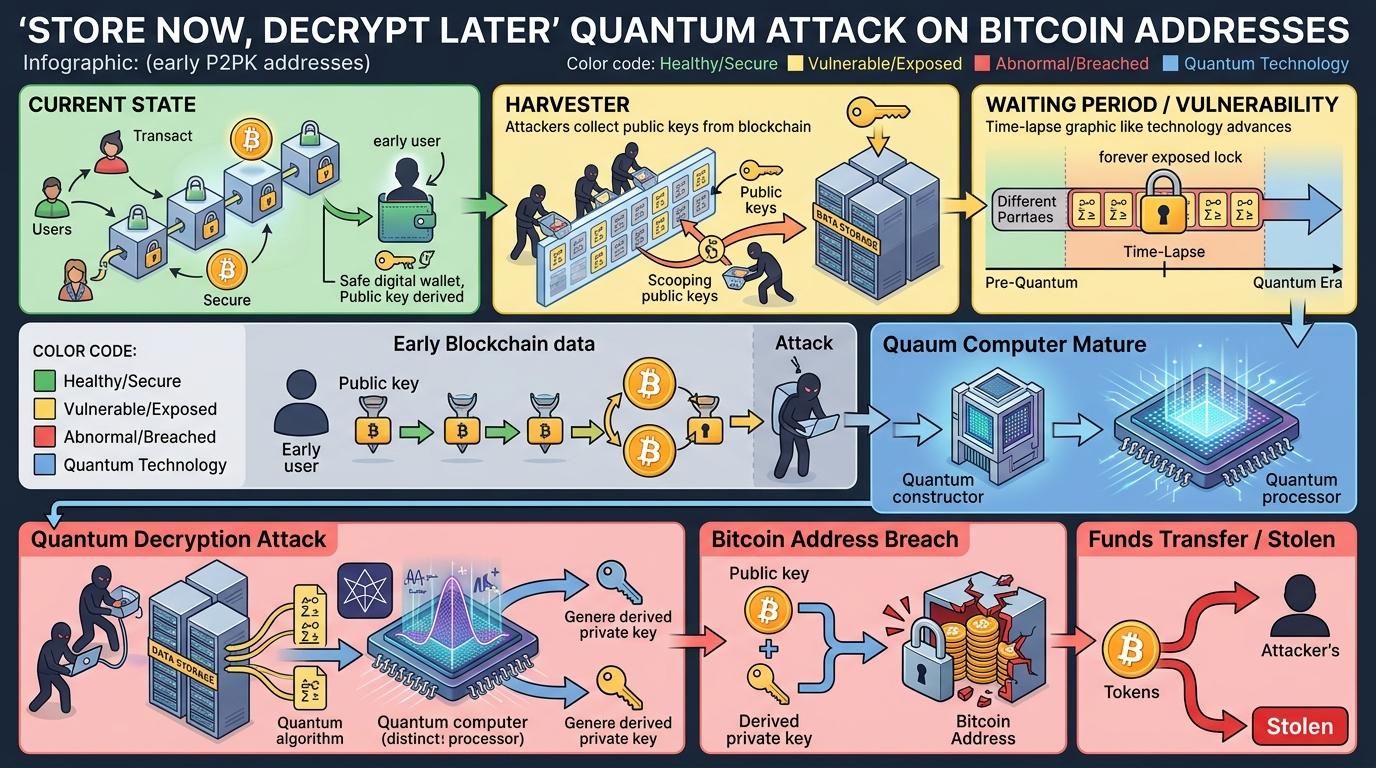

更棘手的是“先收割后破解”的攻击:攻击者现在就可以把所有比特币地址的公钥存下来,等量子计算机成熟后再批量破解。比特币区块链上的数据是公开且不可篡改的,那些早期的P2PK地址——比如中本聪手里的110万枚比特币——公钥直接写在链上,相当于把锁孔永远暴露在外,攻击者有无限的时间去配钥匙。

要挡住量子攻击,比特币必须换成“后量子密码”——也就是那些量子计算机也破解不了的锁。NIST在2024年已经定下了标准,比如基于格密码的Dilithium和Falcon,它们的安全假设是“从一堆乱数里找出特定的短向量”,就像从一筐玻璃弹珠里找出唯一一颗带标记的,量子计算机也没法快速完成。

但这些新“锁”都有个大问题:太占地方。比如Dilithium的签名大小是2.4KB,是ECDSA签名的37倍。如果比特币直接用这个算法,每个区块能装的交易数会骤降,手续费会暴涨,普通用户可能连转一笔小额比特币都要花几块钱。

更难的是升级本身。比特币的每一次重大升级,比如SegWit和Taproot,都花了3年以上的时间——因为它是去中心化的,需要开发者、矿工、钱包服务商、交易所所有人达成共识。现在距离2030年只剩4年,而比特币社区连要不要升级、怎么升级都还没达成一致。有人觉得量子威胁还远,有人担心升级会毁了比特币的去中心化,还有人在争论要不要冻结那些没法迁移的沉睡币。

把Google给出的10%量子计算机出现概率,乘以比特币升级失败的50%概率,你会得到一个冰冷的数字:5%。这意味着到2030年,比特币有5%的概率因为量子攻击而崩溃。

这个概率已经高到不能忽视——就像你坐飞机时,被告知有5%的概率会遇到 turbulence(气流颠簸),你肯定会系紧安全带。但比特币社区里,还有人在说“量子威胁是FUD(恐惧、不确定、怀疑)”,还有人觉得“比特币总能解决问题”。

现实是,现在全世界研究比特币量子安全的开发者,只有寥寥几个人。大部分人要么觉得威胁太远,要么觉得升级太麻烦。而那些真正在推进的提案,比如BIP360,也只是解决了公钥暴露的问题,没触及后量子密码的核心。比特币就像一个知道自己家锁要被撬开,但还在纠结要不要换锁的人——换锁要花钱花时间,不换又怕被盗。

量子计算不是遥远的未来,是正在逼近的浪潮。Google已经把自己的系统向后量子密码迁移的时间定在了2029年,美国国防部要求2030年前完成关键基础设施的升级,就连欧盟都给成员国定下了2035年全面迁移的死线。

而比特币,这个曾经以“去中心化安全”为傲的系统,现在却卡在了自己的去中心化里——没人能拍板,没人能强迫所有人升级。“量子时代的安全,从来不是等出来的。”当量子计算机真的出现时,比特币能不能活下来,不取决于技术,而取决于现在的人们,能不能放下分歧,赶紧行动。