7 天前

7 天前

当你掏出手机,用数字身份钱包完成政务办理、银行开户甚至跨境验证时,可能不会想到——这个被欧盟定为2030年覆盖80%人口的「数字身份证」,安全命脉其实攥在你手机的系统补丁、硬件密钥甚至有没有越狱里。2025年欧洲网络安全机构的报告显示,近8成移动身份钱包曾遭遇设备层面的攻击,而传统的密码、生物识别,在一台被篡改的手机面前可能形同虚设。问题来了:如何让你的手机,真的配得上「数字身份载体」这个重任?

你可以把移动设备漏洞管理(MDVM)体系想象成数字身份钱包的专属「守门人」——它不只是查一查手机有没有装杀毒软件,而是一套从硬件到应用的动态安全验证系统。

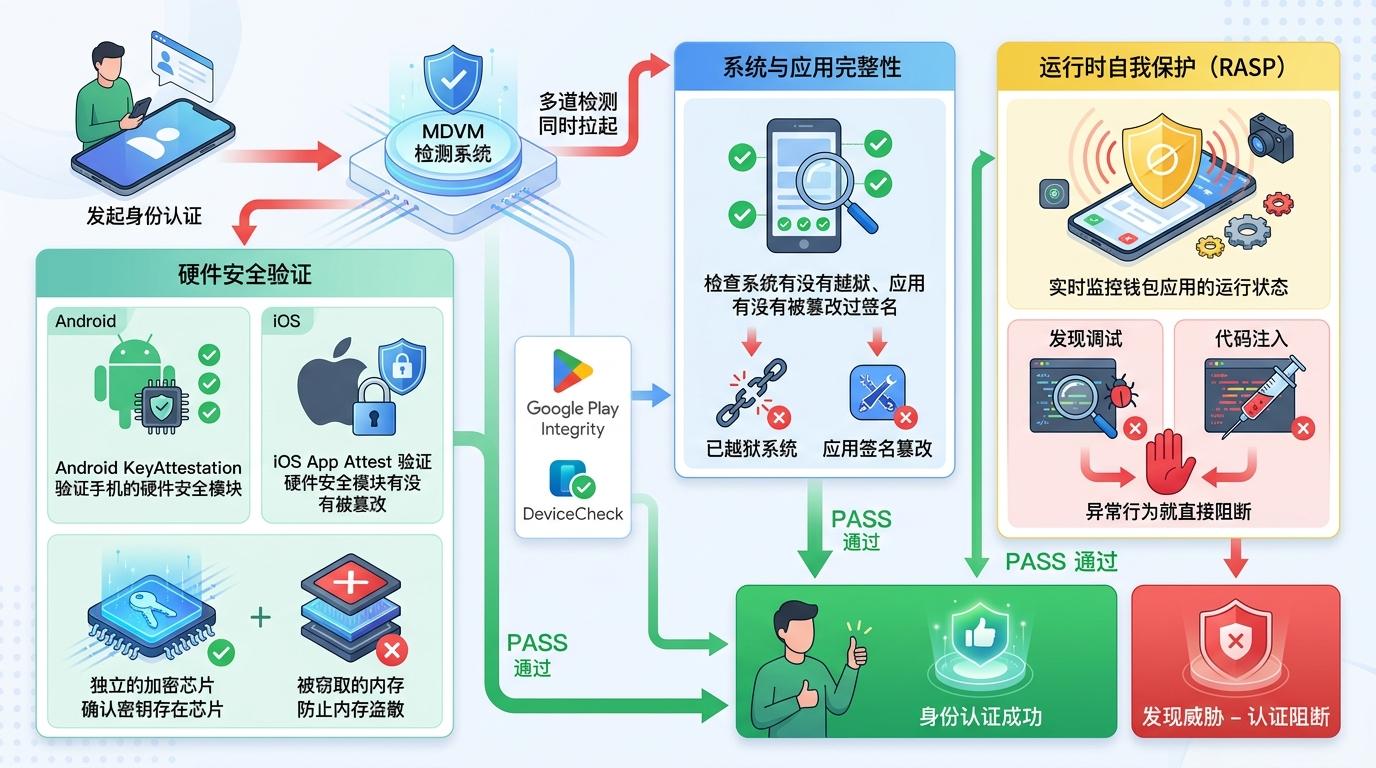

当你发起身份认证时,MDVM会同时拉起多道检测:先通过Android KeyAttestation或iOS App Attest验证手机的硬件安全模块有没有被篡改,确认密钥是存在独立的加密芯片里而非可被窃取的内存;再调用Google Play Integrity或DeviceCheck,检查系统有没有越狱、应用有没有被篡改过签名;最后通过RASP(运行时自我保护)技术,实时监控钱包应用的运行状态,一旦发现调试、代码注入等异常行为就直接阻断。

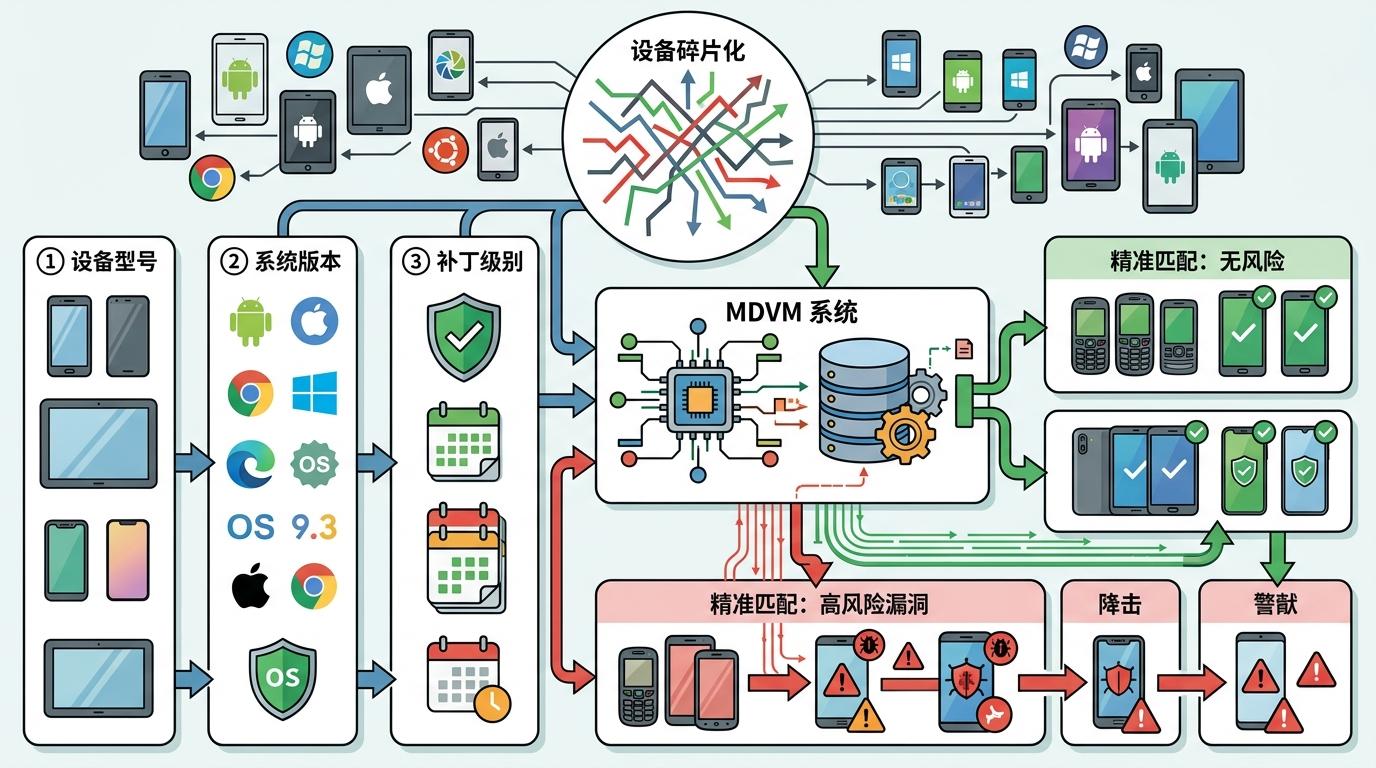

这套系统的核心不是「事后补漏」,而是「事前拦截」:它会实时对接全球漏洞数据库,比如你的手机型号如果存在未修补的Root漏洞,或者系统补丁停留在半年前,MDVM会直接拒绝这台设备的认证请求,哪怕你输入的密码和指纹完全正确。

过去我们说多因素认证,「设备」只是一个模糊的「拥有因素」——只要是你的手机就行。但MDVM彻底重构了这个逻辑:它把「设备安全状态」变成了认证的核心依据之一。

举个例子,欧盟的EUDI Wallet要求,只有通过MDVM验证的设备才能绑定高等级身份凭证。如果你的手机被Root过,哪怕你是机主本人,也无法用它申请电子驾照或完成跨境银行开户。这背后的逻辑很简单:一台能被随意篡改系统的设备,无法保证存储在里面的身份密钥不被复制、不被滥用。

更关键的是,MDVM解决了移动设备的「碎片化难题」——全球有超过2万种不同型号的安卓设备,系统版本和补丁更新参差不齐。MDVM会根据设备型号、系统版本、补丁级别精准匹配漏洞信息,不会因为一台三年前的旧手机没更最新系统就一刀切,也不会放过任何一台存在高风险漏洞的新机型。

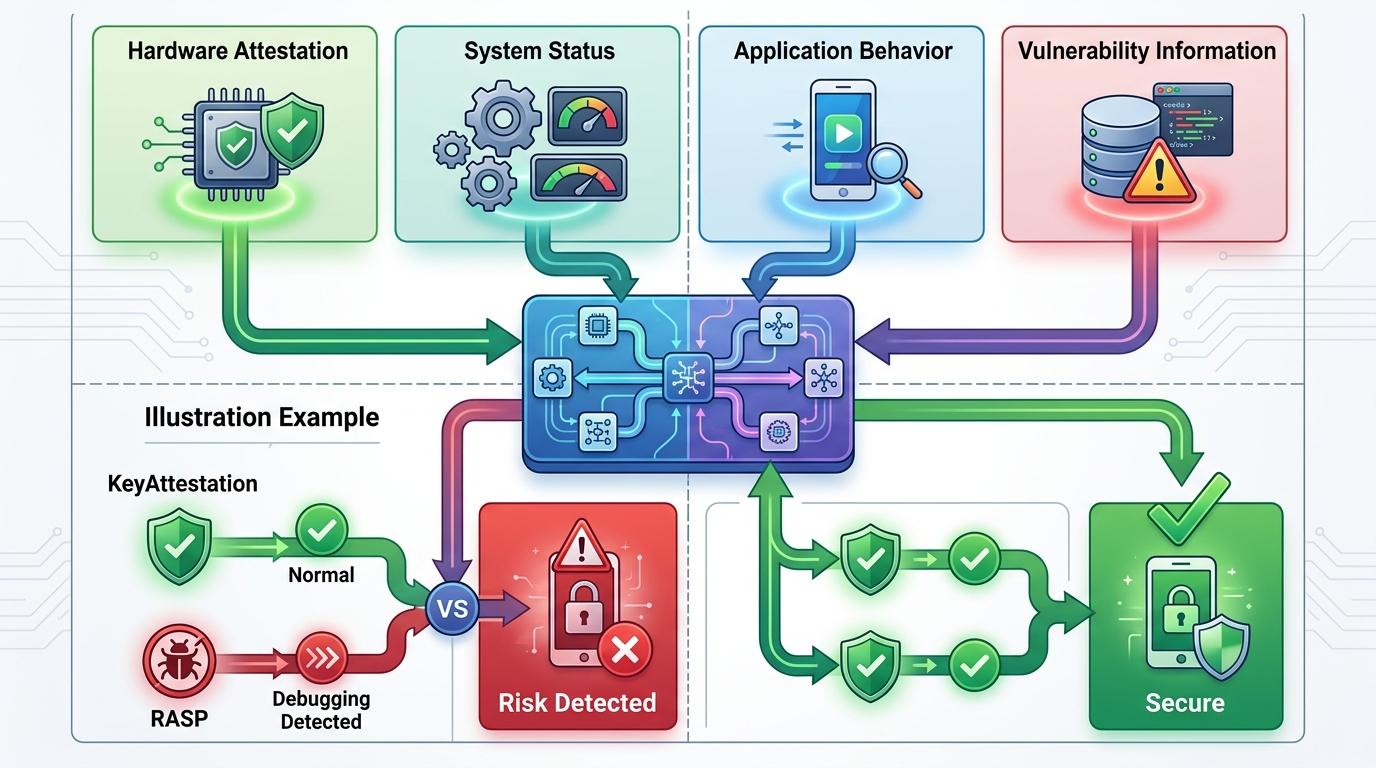

MDVM的真正挑战,在于和攻击者的「猫鼠游戏」。比如Android KeyAttestation虽然依赖硬件签名,但已经出现过泄露的根证书被用来伪造设备安全状态的案例;Google Play Integrity也能被特定的Root工具绕过,让设备看起来「完全正常」。

这就是为什么MDVM必须是「多信号融合」的系统:它不会只看单一的检测结果,而是把硬件认证、系统状态、应用行为、漏洞信息等多维度数据交叉验证。比如当KeyAttestation显示设备状态正常,但RASP检测到应用正在被调试,MDVM依然会判定设备存在风险。

更聪明的是,MDVM会持续学习新的攻击手法。2024年某金融机构的MDVM系统,通过分析异常的认证请求频次和设备指纹,成功识别出一批利用模拟器批量伪造身份的攻击,阻断了超过95%的虚假认证请求——这是单一的密码或生物识别永远做不到的。

当数字身份钱包从「可选工具」变成「数字生活必需品」,我们需要的早已不只是「方便」,更是「可信」。MDVM的价值,就在于它把抽象的「数字安全」,落地成了每台手机的具体状态——一个补丁、一次越狱检测、一个硬件密钥的验证。

设备安全,才是数字身份的第一道防线。 未来,随着AI驱动的攻击越来越隐蔽,MDVM也会变得更智能:它会根据你的使用习惯动态调整安全策略,比如在陌生网络环境下自动提升验证等级,在你常用的家里则简化流程。但无论技术怎么变,有一点不会变:只有当承载身份的设备足够安全,我们的数字身份才能真正「随身携带」。

点击充电,成为大圆镜下一个视频选题!