对抗知识焦虑,从看懂这条开始

App 下载

AWS二十年:从裸奔到筑墙,云安全的血与泪

云安全事件|API请求签名漏洞|虚拟化技术Xen|FreeBSD安全工程师|AWS|AI安全治理|人工智能

对抗知识焦虑,从看懂这条开始

App 下载

云安全事件|API请求签名漏洞|虚拟化技术Xen|FreeBSD安全工程师|AWS|AI安全治理|人工智能

2006年4月10日晚10点31分,一位FreeBSD安全工程师注册了AWS账户——这是全球最早的一批AWS用户之一。他当时没想到,自己接下来20年的吐槽、建议和较真,会成为云安全从蛮荒到成熟的活化石。最初的AWS连HTTPS都不是默认选项,API请求签名有漏洞,虚拟化技术Xen像个没上锁的保险箱。而他第一次提交的安全反馈,是关于AWS响应报文没有签名——在HTTP传输的年代,黑客篡改服务器回复易如反掌。没人能想到,这个当年被忽略的小问题,会成为后来无数云安全事件的雏形。

你可以把早期的云安全想象成租了个临街商铺——房东只保证房子不塌,门没锁、窗户漏风全得自己管。2006年的AWS就是这样:它的API请求签名机制(Signature Version 1)像一把只能防君子的挂锁,只能验证“你是你”,却拦不住黑客改数据;Xen虚拟化技术刚从实验室出来,就被AWS直接用到了多租户环境里,相当于把陌生人塞进你家卧室,只拉了个布帘。

那位FreeBSD安全工程师的吐槽成了第一块砖:他建议AWS给响应报文加签名,推动Xen做安全审计,甚至推荐了专业的安全研究员。2007年,Xen爆出两个高危漏洞(CVE-2007-1320和CVE-2007-1321),AWS紧急加固,这才第一次意识到:云安全不是“可选功能”,是活下去的底线。

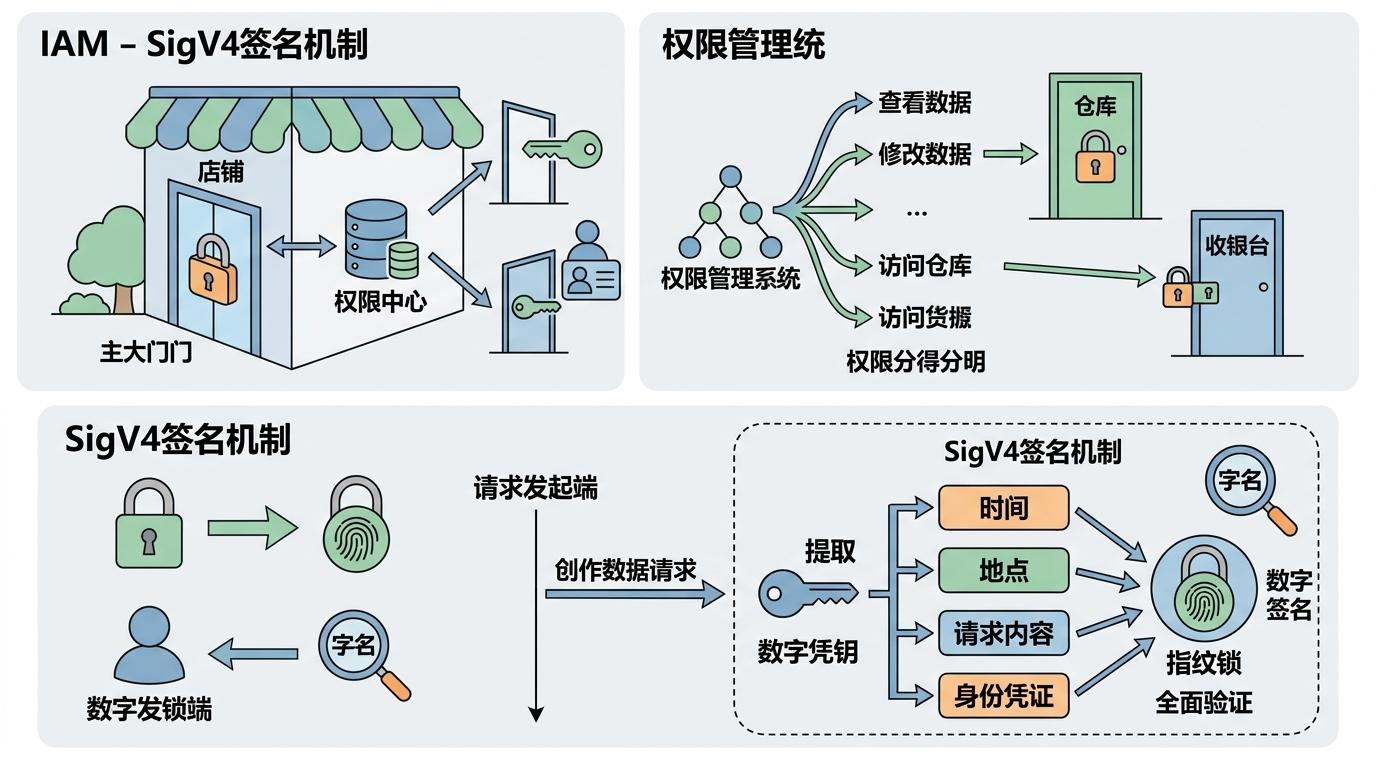

真正的转折点是2012年IAM(身份与访问管理)的上线。它相当于给商铺装了门禁系统,谁能进仓库、谁能碰收银台,权限分得分明;SigV4签名机制则把挂锁换成了指纹锁,连请求的时间、地点、内容都要验证,彻底堵死了篡改数据的漏洞。

2017年,Accenture的S3存储桶因为配置错误,把数百万用户的明文密码直接摆在了互联网上;2019年Capital One的泄露更离谱——黑客通过EC2实例的元数据服务,拿到了临时权限凭证,一口气偷走1.06亿条客户数据。这些事件像耳光一样抽醒了整个行业:云安全的最大漏洞,从来都不是技术本身,而是人的疏忽。

AWS的应对是把“共享责任模型”钉在了每个用户的仪表盘上:AWS管“云的安全”——比如数据中心的围墙、服务器的防火墙;用户管“云中的安全”——比如存储桶的权限、IAM的配置。但这个模型的问题在于,太多用户以为“租了商铺就不用锁门”,直到被盗才追悔莫及。

于是自动化成了新的防线:AWS Config会自动检查你的存储桶是不是公开了,GuardDuty能实时发现异常登录,甚至能用Lambda函数自动关闭有风险的资源。2025年Codefinger勒索案爆发时,AWS的自动化工具已经能在10分钟内识别出异常的加密操作,把攻击扼杀在萌芽状态——而在10年前,这样的攻击可能要花几天才能发现。

到了2026年,云安全的敌人变了。以前的黑客是撬锁的小偷,现在是会用AI的间谍——他们能生成逼真的钓鱼邮件,能通过API接口绕过MFA(多因素认证),甚至能滥用云服务的合法功能来勒索。比如SCATTERED SPIDER团伙,就用AI生成的会话令牌,轻松绕过了企业的身份验证。

同时,86%的企业用上了多云架构——相当于在不同街区租了好几个商铺,每个商铺的门禁系统都不一样,管理起来乱成一锅粥。AWS的应对是推出跨账户的IAM Identity Center,把所有商铺的门禁统一成一个系统;第三方工具Wiz则用无代理架构,把所有云资源的安全状态拼成一张全景图,让黑客无处藏身。

但最大的挑战依然是人。2026年的统计显示,70%的云安全事件还是源于配置错误——比如把IAM权限设成了“允许所有”,比如忘记给存储桶加密。那位最早的AWS用户说:“云安全的最后一道防线,永远是用户的安全意识。”

那位注册于2006年的安全工程师,如今成了AWS Heroes的一员。他看着AWS从一个连HTTPS都没有的初创服务,长成了拥有数百种安全工具的生态系统,却依然在吐槽:“现在的云安全像个全副武装的战士,但还是会被自己的鞋带绊倒。”

云安全的本质,从来都不是技术的竞赛,而是责任的博弈——服务商要筑牢基础,用户要守好边界,任何一方的松懈都会酿成大祸。云安全没有终点,只有永远的“未完成”。当你下次点击“确定”按钮时,不妨多停一秒:这个配置,真的安全吗?