对抗知识焦虑,从看懂这条开始

App 下载

开源供应链失守后,我们重建信任的核心防线

CI/CD流水线|开源工具|供应链攻击|XZ Utils|Trivy|网络安全|前沿科技

对抗知识焦虑,从看懂这条开始

App 下载

CI/CD流水线|开源工具|供应链攻击|XZ Utils|Trivy|网络安全|前沿科技

2026年3月,全球数百万开发者依赖的安全扫描工具Trivy遭供应链攻击:攻击者篡改版本标签,将恶意代码注入CI/CD流水线,一周内窃取超过14000个敏感凭证,波及数千个仓库。而就在两年前,XZ Utils维护者被渗透两年后植入后门,差点让全球Linux服务器暴露在无差别远程攻击下。这些事件戳破了一个残酷的真相:我们每天使用的开源工具,可能正握着通往系统核心的钥匙。当攻击者开始用“社区贡献”包装恶意代码,用“信任”作为攻击武器,我们该如何守住软件供应链的底线?

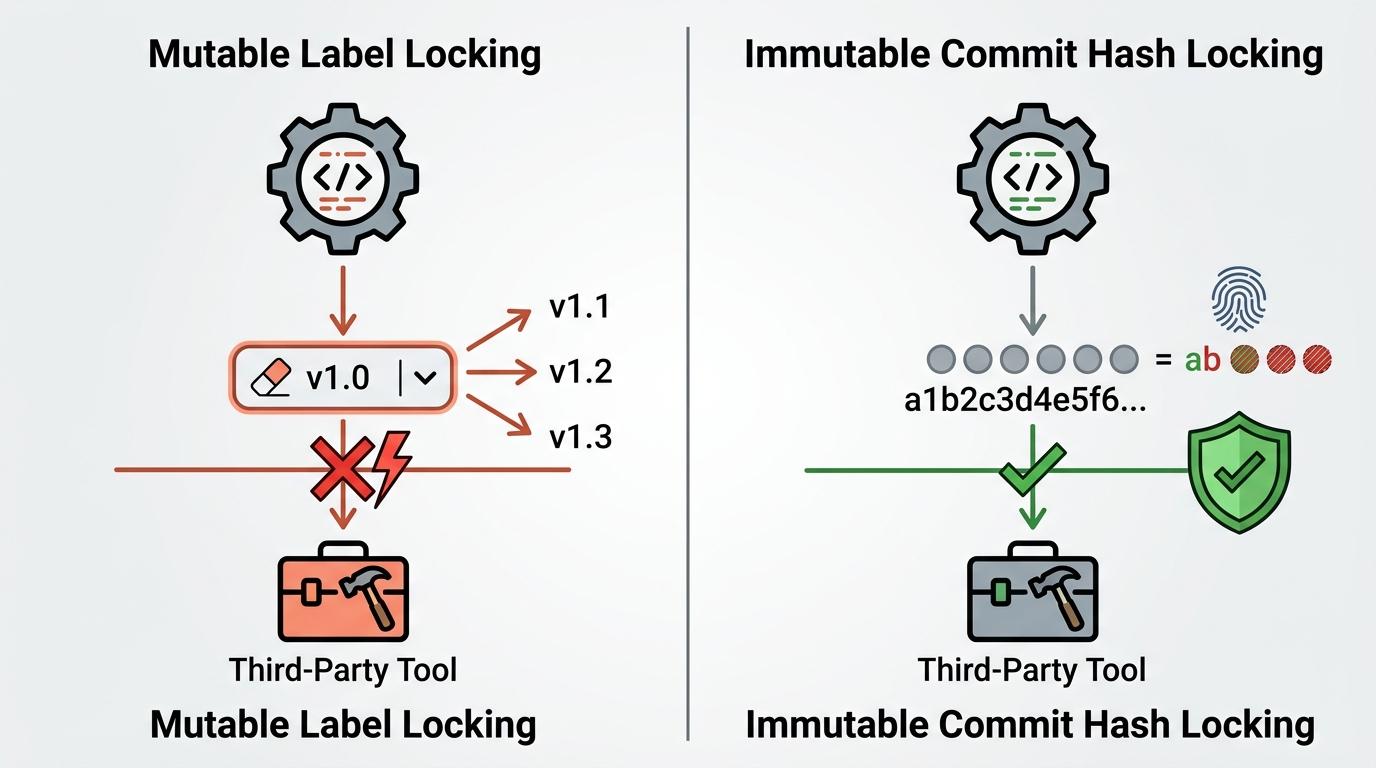

供应链攻击早已不是“找漏洞”那么简单,它瞄准的是开源生态最核心的信任机制。以Trivy事件为例,攻击者先是通过长期潜伏获得项目维护权限,随后利用GitHub Actions的标签可变性——这个被大多数开发者忽略的细节,强制推送恶意代码覆盖旧版本标签。当开发者的流水线拉取“熟悉的版本号”时,运行的却是窃取凭证的恶意程序。

最致命的漏洞往往藏在“默认配置”里:GitHub Actions的pull_request_target触发器,默认以仓库主分支权限运行代码,一旦有人在PR中植入恶意脚本,就能直接获取访问敏感凭证的权限。2025年Nx事件中,攻击者正是利用这个触发器,在数小时内窃取了数百个npm发布令牌。

这些攻击的共性是:它们不碰复杂的加密算法,而是钻“信任”的空子——信任维护者的身份,信任版本标签的真实性,信任CI/CD工具的默认安全。

要堵住这些裂缝,核心是把“基于人的信任”换成“基于技术的验证”。这其中最关键的两个机制,正在成为行业标准。

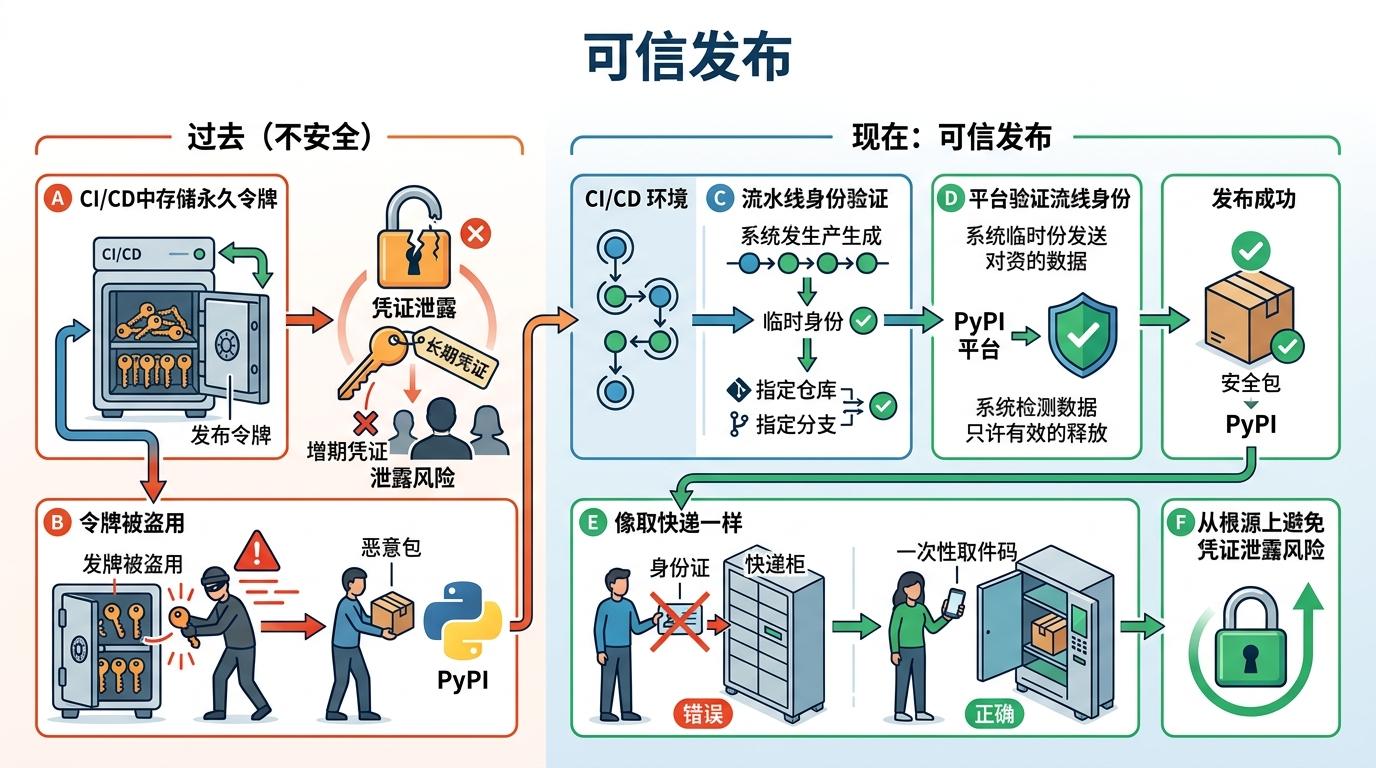

第一个是**可信发布(Trusted Publishing)**——它彻底淘汰了长期凭证,改用临时身份认证。比如向PyPI发布包时,不再需要在CI/CD中存储永久的发布令牌,而是由平台直接验证流水线的身份:只有来自指定仓库、指定分支的流水线,才能完成发布。就像你取快递时,不用把身份证留在快递柜,只需要出示一次性取件码,从根源上避免了凭证泄露的风险。

第二个是**不可变的版本锁定**——所有第三方工具必须绑定到具体的提交哈希(SHA),而不是“v1.0”这样的可变标签。哈希是代码的“数字指纹”,一旦代码被篡改,哈希就会完全不同。Astral团队的实践显示,这个简单的规则能直接阻断80%以上的标签投毒攻击。

还有一个容易被忽略的细节:权限最小化。GitHub Actions的默认令牌拥有仓库读写权限,但大多数流水线只需要读权限。把默认权限设置为“只读”,再给特定任务单独授权,就像给每个流水线配一把只能开特定抽屉的钥匙,就算被偷也不会丢光所有东西。

但防护机制永远赶不上攻击手法的进化。2026年开始,攻击者已经用上了生成式AI批量制造恶意包,通过拼写错误、依赖混淆等方式,每天在PyPI和npm上投放数千个诱饵包。而AI编码助手的普及,又让恶意代码的生成门槛大幅降低——只要输入“写一个能窃取GitHub令牌的脚本”,就能得到可用的攻击代码。

同时,法规正在把供应链安全变成硬性要求。欧盟《网络韧性法案》规定,2027年起所有软件必须提供SBOM(软件物料清单),就像食品的配料表一样,把所有依赖组件列出来。这意味着企业不仅要管好自己的代码,还要对所有依赖的开源组件负责——哪怕是间接依赖的某个小工具出了问题,也要承担合规责任。

更棘手的是开源维护者的困境:全球70%的核心开源项目由不足5人维护,他们大多无偿工作,连基本的安全审计都做不起。2026年Axios事件中,攻击者正是利用维护者的疲劳和信任,通过假招聘邮件植入了远程控制木马。

当我们讨论开源供应链安全时,其实是在讨论一个更本质的问题:如何在一个分布式、协作式的生态里,建立起可验证的信任。过去我们以为“开源=透明=安全”,但事实证明,透明的代码不等于安全的代码,热心的贡献者也可能是伪装的攻击者。

未来的安全,不是靠“更严格的审核”,而是靠“更细的颗粒度”——每个组件都有数字签名,每个流水线都有独立身份,每个权限都有明确边界。信任不是默认选项,而是需要验证的结果。

毕竟,在软件世界里,最坚固的防线,从来都不是技术的完美,而是对“信任”的清醒认知:永远不要把系统的安全,寄托在别人的善意上。