对抗知识焦虑,从看懂这条开始

App 下载

eBPF重塑网络监控:内核级守护的真相

系统性能|网络监控工具|网络数据包|Linux内核|eBPF技术|软件工程|前沿科技

对抗知识焦虑,从看懂这条开始

App 下载

系统性能|网络监控工具|网络数据包|Linux内核|eBPF技术|软件工程|前沿科技

当你打开浏览器刷视频,或是办公软件自动同步文件时,每一秒都有数十个数据包在你的设备和远程服务器间穿梭。其中可能混着应用悄悄上报的隐私数据,或是广告商的追踪请求——而你对此一无所知。传统的网络监控工具要么卡得让电脑变慢,要么只能看到皮毛,直到eBPF技术出现,才第一次让我们能在不拖慢系统的前提下,看清网络里的每一丝动静。它究竟是怎么做到的?又为什么能成为新一代网络防护的核心?

你可以把Linux内核想象成一栋写字楼的中控室,所有网络数据包都要经过这里才能进出。以前我们要监控这些数据包,只能在中控室门口装个摄像头——也就是用户空间的监控工具,每看一个数据包都得跟中控室打报告,一来一回就把效率拖垮了。

eBPF则是直接在中控室里安了个兼职助理。它是运行在内核里的沙箱程序,不用修改中控室的结构(内核源码),也不会乱碰重要设备(经过内核验证器严格检查),却能实时盯着每一个路过的数据包。

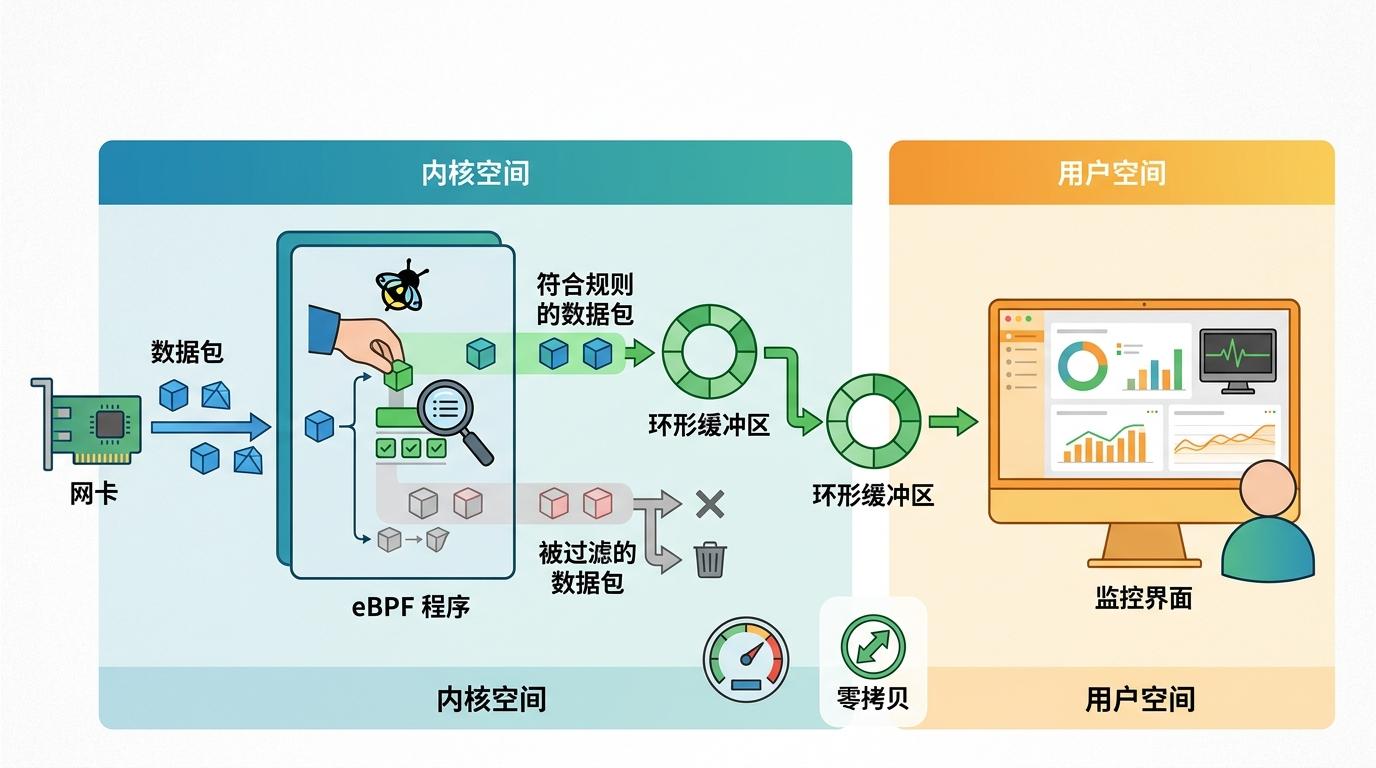

当数据包进入网卡,eBPF程序可以在驱动层就完成过滤——就像助理直接把快递分类,只把需要你签收的送过来,剩下的直接按规则处理。它用环形缓冲区把关键信息传给用户空间的监控界面,全程零拷贝、低延迟,单核就能处理百万级别的数据包,对系统性能的影响几乎可以忽略。

光看见还不够,能管住才是真本事。eBPF的拦截机制,靠的是内核里的「挂钩点」和「映射表」组合拳。

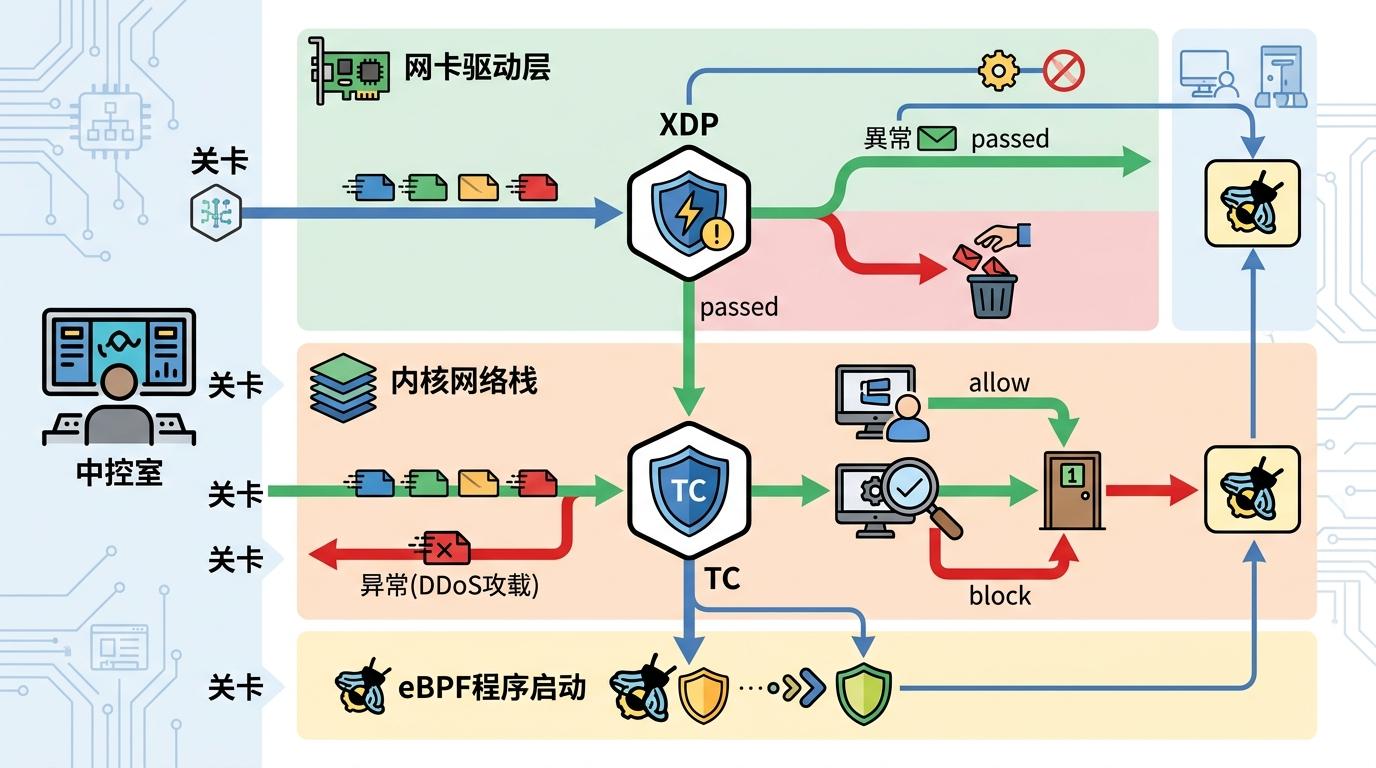

挂钩点就像中控室里的各个关卡:网卡驱动层的XDP负责最快速度拦截恶意流量,比如DDoS攻击的垃圾包,直接在门口就丢掉;内核网络栈里的TC则负责复杂规则,比如判断某个进程能不能访问特定端口。当触发这些关卡时,eBPF程序就会启动。

映射表(Map)是内核和用户空间的秘密信箱。用户在界面上设置的拦截规则——比如禁止某款APP访问广告域名,会存在映射表里。eBPF程序处理数据包时,直接查这个表就能快速做出判断,不用每次都跟用户空间沟通。

但它也有短板:面对加密流量,比如HTTPS或者DNS over TLS,eBPF没法直接解析内容,只能靠启发式方法关联IP和域名,偶尔会出错。而且内核验证器不允许无界循环,复杂的深度包检测逻辑只能放到用户空间处理,多少会损失一点效率。

听起来完美的eBPF,落地时却要面对不少现实难题。

首先是内核版本的「代沟」。eBPF的新功能,比如CO-RE(一次编译到处运行),只在Linux 5.8以上的内核支持,老系统上跑不了复杂程序。开发者要么得针对不同内核版本做适配,要么就得劝用户升级内核——这在企业环境里可不是件容易事。

然后是开发门槛。写eBPF程序得懂内核编程,还要跟挑剔的验证器打交道:不能有无限循环,不能乱碰内存,甚至连指针的用法都有严格限制。调试起来更是头疼,传统的调试工具派不上用场,只能靠内核日志一点点抠。

还有安全风险。虽然有验证器把关,但如果权限没管好,攻击者可能会加载恶意eBPF程序,绕过系统防护。比如之前Falco就出过漏洞,攻击者可以用高频请求填满映射表,让监控工具失明。

当我们抱怨网络卡、隐私泄露时,本质上是对自己的数字设备失去了掌控。eBPF不是万能的解药,但它第一次给了我们一个机会:在不牺牲性能的前提下,重新拿回对网络流量的知情权和控制权。

从最初的数据包过滤工具,到现在的内核可编程平台,eBPF的进化,其实是我们对系统「可见性」需求的升级。它就像一把精准的手术刀,切开了内核这个黑箱,让我们能看清数字世界运行的底层逻辑。

内核可编程,网络才可控。这句话不是技术口号,而是未来数字设备的生存准则——毕竟,只有看清了,才能真正守护好。