对抗知识焦虑,从看懂这条开始

App 下载

门禁失效后,我们用12块钱硬件改出了智能门禁

管理员密码|硬件改造|AT&T路由器|电磁锁|公寓门禁|消费电子|前沿科技

对抗知识焦虑,从看懂这条开始

App 下载

管理员密码|硬件改造|AT&T路由器|电磁锁|公寓门禁|消费电子|前沿科技

Frank的公寓门禁瘫了三个月——物业忘了续费蜂窝服务,访客连呼叫按钮都用不了。朋友Hazel和我带着工具上门时,原本以为要跟物业扯皮,没想到刚摸到门禁箱的顶盖,就发现它没锁。箱顶角落的AT&T路由器上,管理员密码明明白白印在标签上,连默认设置都没改。我们顺着网线摸到了藏在墙里的接线盒,里面的一根红黑电线直接连到了门禁的核心——电磁锁。那一刻我们突然明白:这根本不是什么高科技安防,就是个通电能吸住门的电磁铁,连个加密协议都没有。

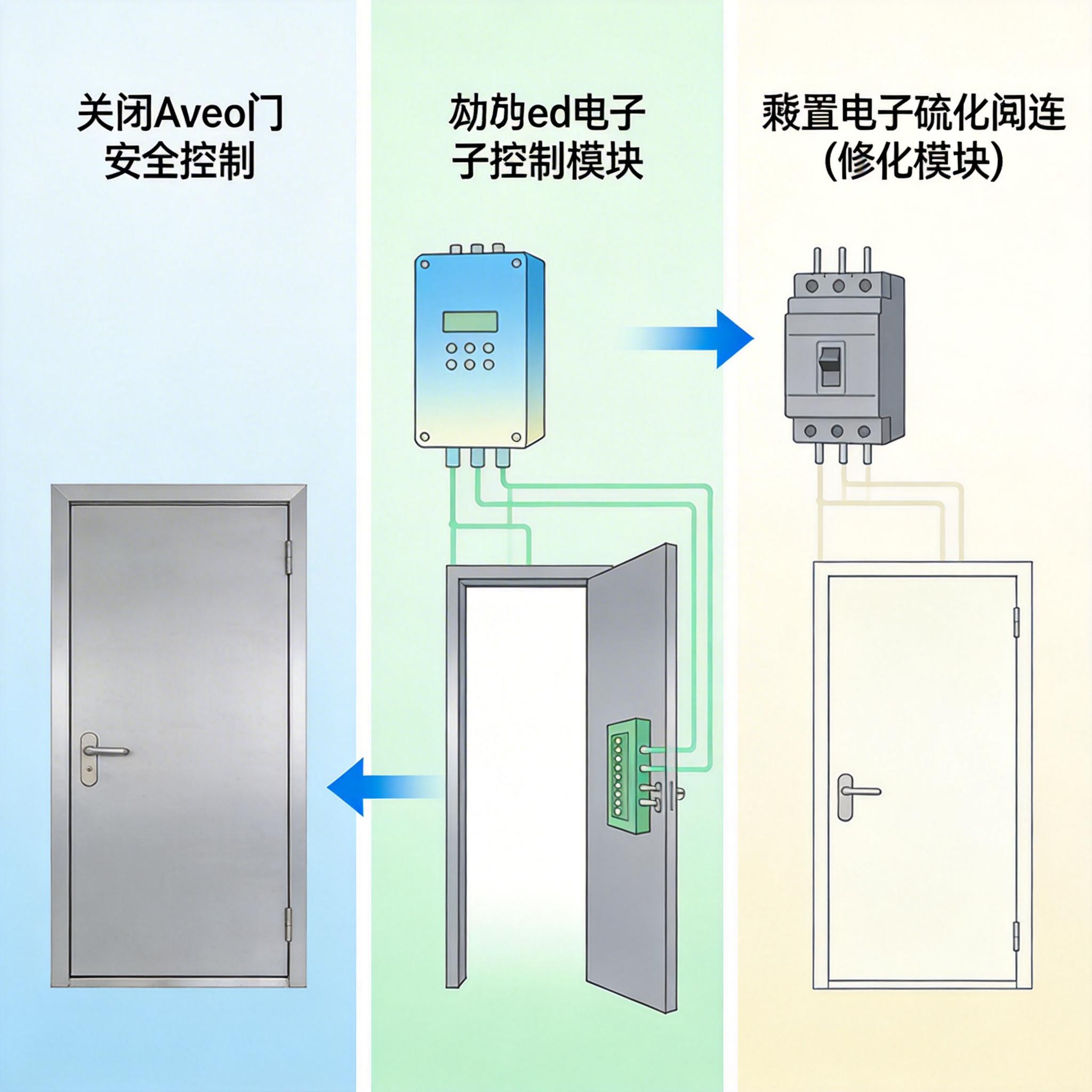

你可以把电磁锁想象成冰箱门——通电时靠磁力吸住,断电就自动弹开,没有复杂的密码验证,也没有联网权限,纯粹是物理层面的「通电解锁」。我们在接线盒里找到的那根红黑线,就是直接给电磁铁供电的控制线,只要能在需要的时候给它通上12伏直流电,门就会开。

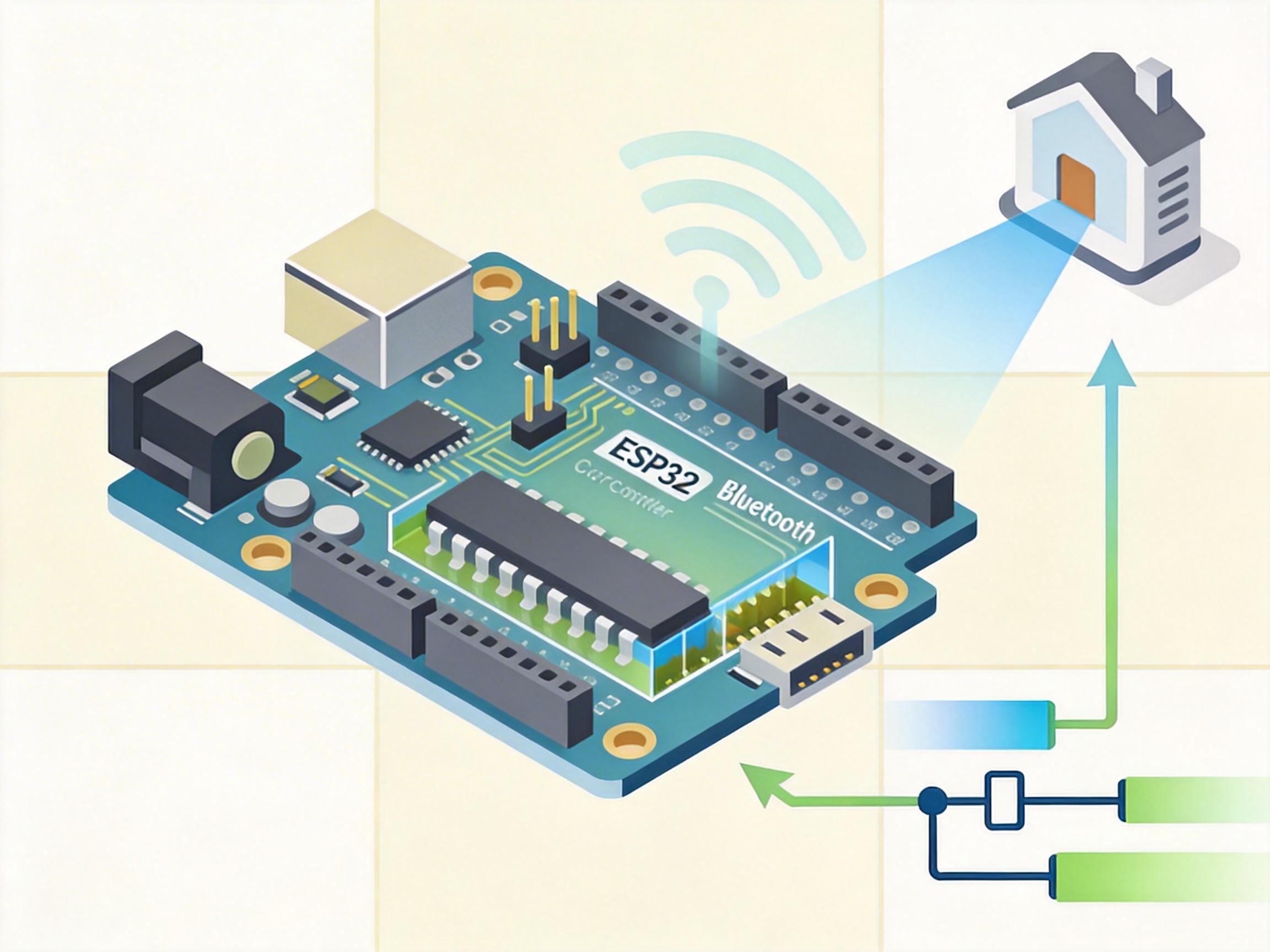

但直接接个开关太蠢了,我们要的是能连入Apple Home的智能门禁。最终选了一块不到100块的ESP32继电器板——ESP32是个巴掌大的微控制器,自带Wi-Fi和蓝牙,能跑代码还能连智能家居;继电器就是个「电子开关」,用低电压信号控制高电压电路,既能让我们用手机发指令,又不会烧坏门禁的原有线路。

我们特意选了「常闭型」继电器:只要我们的改造模块断电,继电器就会自动恢复成原来的状态,门禁还能靠原系统控制,不会因为我们的设备故障导致门永远锁不上或者开着——这是安全设计的底线:任何改造都不能让原系统的安全逻辑失效。

搞定硬件后,最大的难题是让这块ESP32能被Apple Home识别。我们没选苹果的私有协议,而是用了Matter——这是亚马逊、苹果、谷歌联合推出的开放标准,相当于给所有智能家居设备制定了统一的「普通话」,不用再担心小米的设备连不上苹果的系统。

Matter的核心是基于IP协议的通信,我们用Rust语言写了个轻量级的Matter库,把ESP32伪装成Apple Home能识别的「智能门锁」。这个程序的逻辑简单到像个状态机:开机自动连Wi-Fi,收到解锁指令就给继电器通10秒电,时间一到立刻断电锁门,绝对不会出现门一直开着的情况。

最头疼的是ESP32的内存——它只有520KB的RAM,同时开Wi-Fi和蓝牙会直接死机。我们最后想了个笨办法:只有在配对设备的时候开蓝牙,平时只用Wi-Fi,把蓝牙模块彻底关掉,才勉强把程序跑起来。这也是智能家居设备的通病:为了省电和压缩成本,硬件资源往往卡得很死,安全功能经常要给性能让路。

当我们把ESP32板和电压调节器塞进接线盒、用热熔胶固定好的时候,Frank已经能在小区门口用Apple Watch开门了。但这个「完美改造」的背后,全是智能门禁的安全漏洞:

首先是物理安全的缺失——门禁箱居然没锁,任何人都能摸到核心线路;其次是网络安全的敷衍——路由器用默认密码,配置文件能直接下载,甚至能重置root权限;最讽刺的是,整个门禁系统的核心安全逻辑,居然是个没有任何防护的电磁铁,只要能接触到线路,就能直接开门。

我们查了数据,现在全球有超过180亿物联网设备,其中50%以上存在高危漏洞,像这种用默认密码、物理接口无防护的设备,平均每天要被攻击82万次。Frank的门禁不是个例,是大多数智能安防设备的缩影:看起来是高科技,实则是用一堆脆弱的硬件和软件堆起来的「纸老虎」。

现在Frank的门禁已经用了半年,物业至今没发现那个接线盒里多了块巴掌大的电路板。每次朋友来访,他都会得意地掏出手机开门,完全忘了当初门禁失效时的窘迫。

但我们每次想起这个改造,都会想起那个没锁的门禁箱,想起路由器上印着的默认密码,想起那个没有任何防护的电磁铁。智能安防的核心,从来不是多先进的技术,而是最基础的细节。

那些被我们忽略的默认密码、没锁好的设备箱、裸露的线路,才是黑客真正的突破口。当我们在追求「无感通行」「远程控制」这些酷炫功能时,别忘了先把门锁好——这才是安防的本质。