对抗知识焦虑,从看懂这条开始

App 下载

Keycloak联动OpenFGA,权限管理秒级响应

关系驱动模型|权限管理|事件驱动集成|OpenFGA|Keycloak|软件工程|前沿科技

对抗知识焦虑,从看懂这条开始

App 下载

关系驱动模型|权限管理|事件驱动集成|OpenFGA|Keycloak|软件工程|前沿科技

想象一下:你刚在企业后台给一个新员工分配了「分析师」角色,不到一秒,他就能精准访问所有分析师权限内的产品目录,连层级嵌套的子文档都能直接打开——而这一切不需要运维手动同步权限表,也不用等系统定时任务刷新。这不是科幻场景,是2026年企业权限管理的新标配:Keycloak和OpenFGA的事件驱动集成,把传统权限变更的「小时级生效」直接压缩到了毫秒级。但这背后的核心,不是简单的速度提升,而是整个权限管理逻辑的底层重构。

你肯定见过这种场景:企业里的角色从最初的「管理员」「普通用户」,慢慢膨胀出「华东区产品分析师」「临时项目编辑」「跨部门审批员」……最后角色数量突破上千,权限表乱得像一团麻——这就是传统RBAC(基于角色的访问控制)的「角色爆炸」难题,不仅管理成本飙升,还容易出现权限重叠的安全漏洞。

而这次集成的核心,是把Keycloak的身份管理能力,和OpenFGA的ReBAC(关系型访问控制)模型绑定。简单说,ReBAC不再死盯着「角色」,而是看「关系」:比如「用户A是分析师角色的成员」「分析师角色拥有产品目录的查看权」——这些关系就像一张动态的网,权限会顺着关系自动流转。

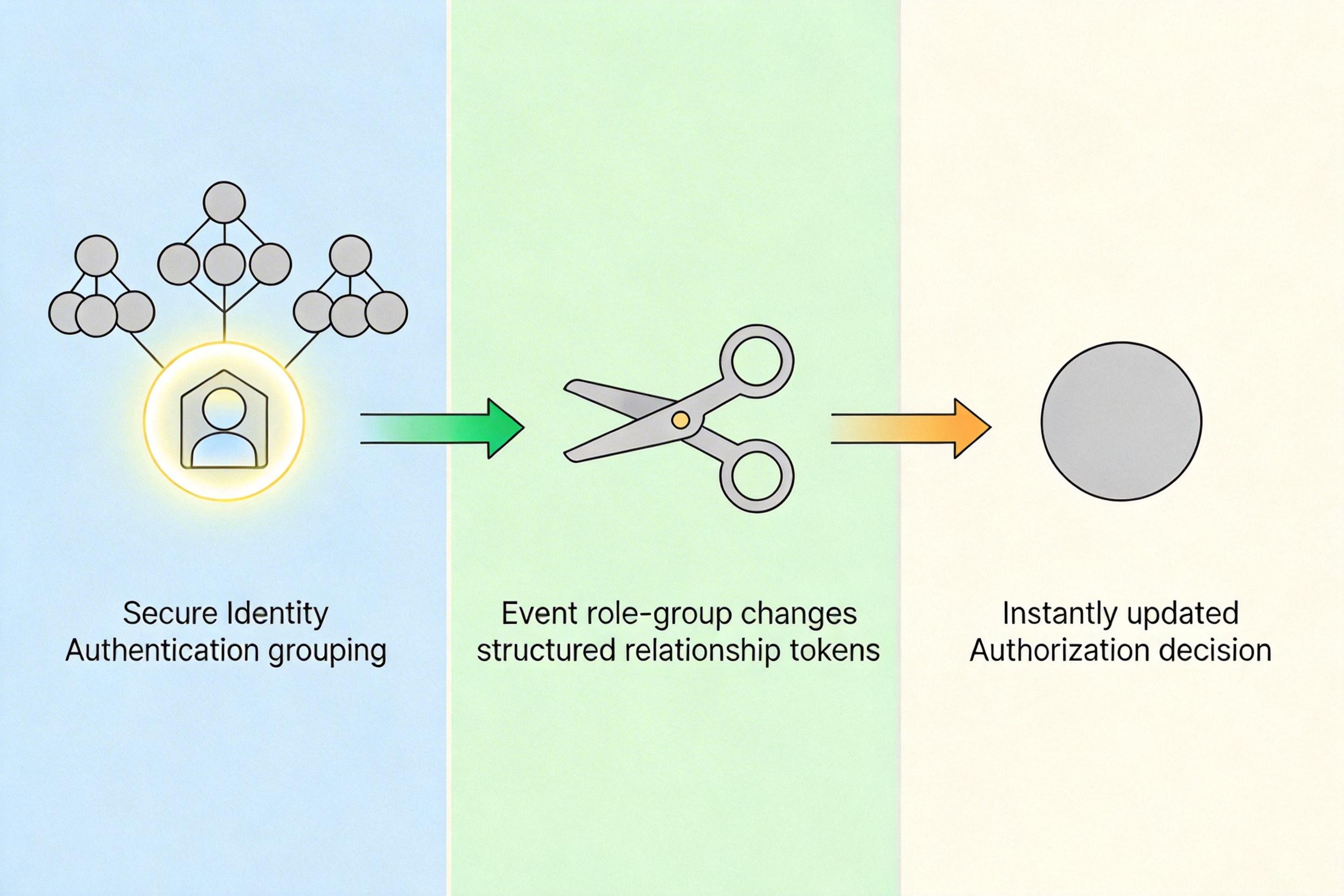

直给补刀:Keycloak负责「谁是谁」的身份认证和基础角色分配,一旦有角色变动、组关系调整这类事件,它的事件监听插件会立刻把这些变动转换成OpenFGA能识别的「关系元组」,再通过HTTP直接推送给OpenFGA。整个过程没有中间消息队列,没有延迟,权限数据同步完成的瞬间,OpenFGA就能做出精准的授权决策。

你可以把这个事件监听插件理解成Keycloak的「专属快递员」:它24小时盯着Keycloak里的四个关键事件——用户角色分配、角色间继承、组角色绑定、用户组变更,只要其中一个发生,它就立刻打包「快递」。

这个「快递」不是杂乱的原始数据,而是严格按照OpenFGA授权模型转换好的「关系元组」:比如用户被分配角色,就转换成「用户→角色:成员」;角色继承另一个角色,就转换成「子角色→父角色:继承」。这些元组就像权限系统的「原子指令」,OpenFGA拿到后直接就能用。

最关键的是,这个过程是「实时触发」的。过去你给用户改完权限,可能要等10分钟甚至几小时才能生效,现在从操作完成到权限生效,只需要几十毫秒。在多租户的SaaS平台里,这意味着管理员调整权限后,用户刷新页面就能立刻看到变化,完全没有感知延迟。

我认为,这个集成最被低估的价值,是它把「身份管理」和「细粒度授权」彻底解耦了。Keycloak不用再扛着复杂授权逻辑的重担,专注做好身份认证;OpenFGA也不用再处理身份数据,专心计算权限。这种分工不仅让每个系统的性能都能拉满,也让企业能根据业务需求灵活替换其中一方——比如把Keycloak换成Azure AD,只要事件格式兼容,OpenFGA的授权逻辑完全不用改。

在某大型电商的产品目录管理系统里,这套集成已经跑了半年:Keycloak管理着超过2000个用户的身份和基础角色,OpenFGA负责维护近10万条关系元组。当运营人员给一个用户调整「区域管理员」角色后,用户不仅能立刻访问该区域的所有产品目录,连目录下的子文档、子分类权限都会自动生效——这要是放在以前,至少需要手动配置3个不同的角色权限。

还有一个细节值得注意:这套集成支持「上下文元组」。比如某金融企业要求,用户只有在公司IP范围内,才能访问敏感数据。Keycloak的事件插件可以把「IP地址」这个上下文信息打包进元组,OpenFGA在做授权决策时,会自动把这个条件加进去——这相当于给权限系统加了个「动态开关」,能根据场景实时调整权限。

当企业的业务从「单一系统」走向「分布式协同」,权限管理就不能再是静态的「表格填空」,而要变成动态的「关系网络」。Keycloak和OpenFGA的这次集成,本质上是把权限管理从「事后配置」拉到了「实时响应」的赛道上。

权限从「角色绑定」转向「关系驱动」,这不仅是技术的升级,更是对「人-资源」关系的重新理解:权限不再是一张固定的门票,而是你和资源之间实时变化的连接。未来的权限系统,会像一张有生命的网,跟着业务的变化自动生长、调整,而这正是数字化企业最需要的「敏捷安全」。

身份管准入,关系定权限。