对抗知识焦虑,从看懂这条开始

App 下载

多米诺骨牌效应:供应链如何成为网络安全的“泰坦尼克号”

商业灾难|冰山效应|泰坦尼克号|供应链风险|网络安全|前沿科技

对抗知识焦虑,从看懂这条开始

App 下载

商业灾难|冰山效应|泰坦尼克号|供应链风险|网络安全|前沿科技

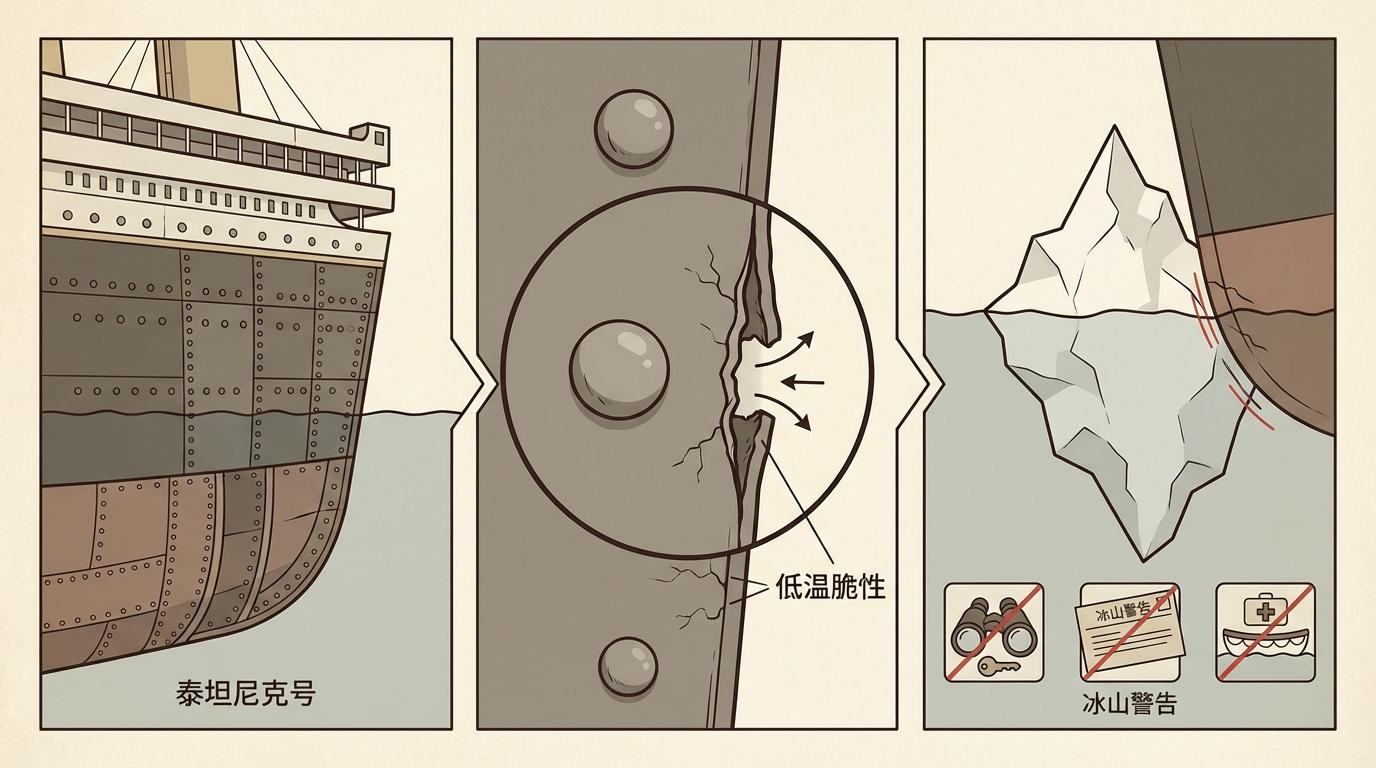

一百多年前,号称“永不沉没”的泰坦尼克号并非因为正面撞击而瞬间断裂,而是船体侧面与冰山擦撞,看似微小的铆钉在低温下变得脆弱,最终撕开了一道致命的口子。这场灾难的根源,并非不可预见的风暴,而是一系列被忽视的风险和过度自信的叠加:从望远镜的钥匙被遗忘,到对冰山警告的漠视,再到救生艇数量的严重不足。

今天的商业世界,正如一艘艘巨轮航行在数字化的海洋上。企业投入巨资构建坚固的“船体”——顶级的防火墙、复杂的加密系统和精英安全团队。然而,正如泰坦尼克号的悲剧一样,最致命的威胁往往并非来自正面的巨浪,而是潜藏在水线之下,沿着那些我们最信任的连接蔓延而来——那就是我们的供应链。

2025年的商业新闻头条,仿佛一部灾难片的预告。英国的百年老店玛莎百货(M&S)、零售巨头合作集团(Co-op)、奢侈品殿堂哈罗德(Harrods),这些家喻户晓的名字接连因网络安全事件登上风口浪尖。

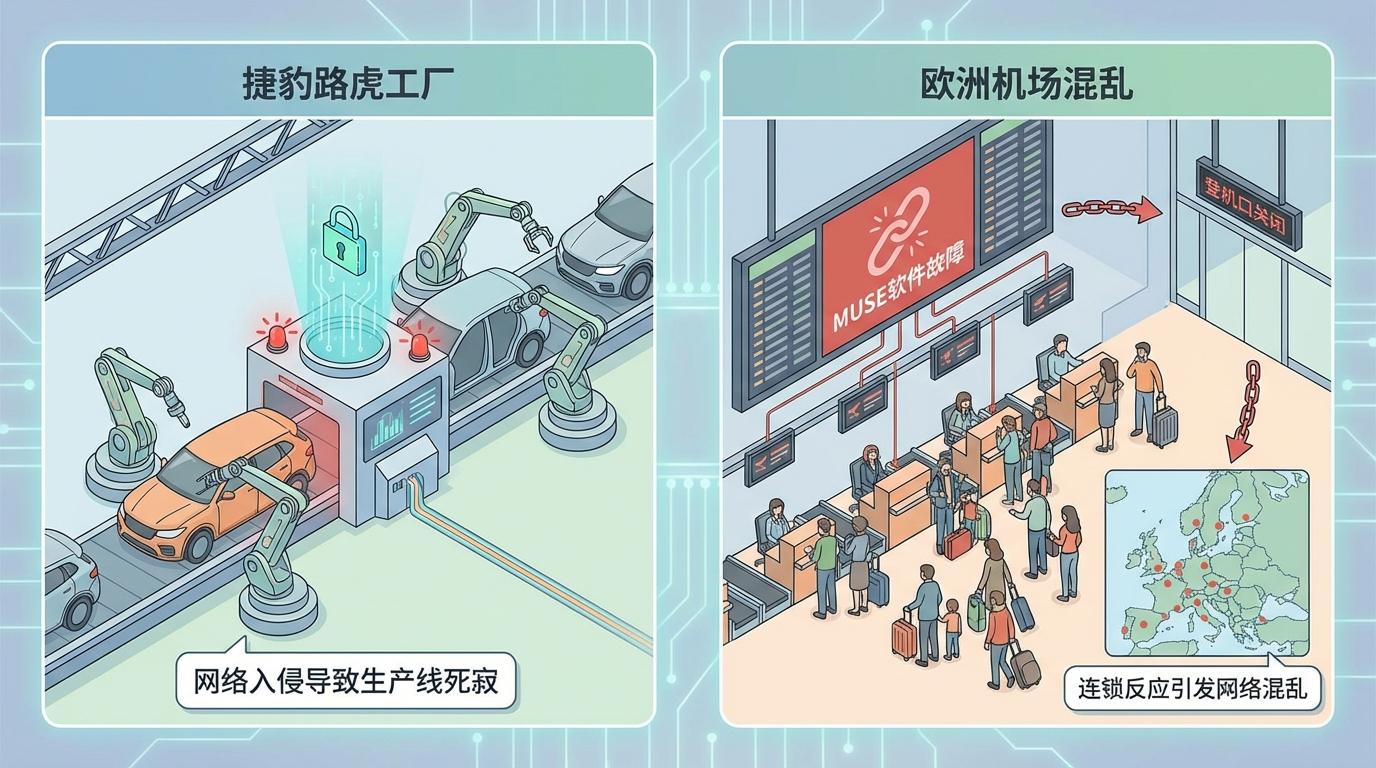

最具戏剧性的一幕发生在八月底的捷豹路虎工厂。当价值数十亿英镑的生产线陷入死寂,原因并非零部件短缺或物流瓶颈,而是一次悄无声息的网络入侵。仅仅数周后,欧洲各大机场陷入混乱,成千上万的旅客滞留。攻击者并未直接瘫痪机场塔台,而是攻破了柯林斯航空航天公司的MUSE软件——一个允许航空公司共享值机柜台和登机口的关键平台。一处软件的沦陷,引发了整个欧洲航空网络的连锁反应。

这些事件并非孤例。IO发布的《2025年信息安全状况报告》揭示了一个惊人的现实:过去12个月内,高达61%的企业经历过供应链漏洞,其中近三分之一的事件直接导致了运营中断或财务损失。攻击者的策略也愈发狡猾。西班牙时尚品牌Mango的客户数据泄露事件中,黑客的目标并非固若金汤的Mango总部,而是其防御相对薄弱的一家外部营销供应商。这种“跳岛战术”已成为网络犯罪的标准操作。

早在2021年,Gartner就曾预警,到2025年,近半数(45%)的组织将遭受软件供应链攻击。如今看来,这一预测甚至显得有些保守。警钟早已敲响,但许多“船长”仍在安然酣睡。

最危险的敌人,往往是内心的盲目自信。许多企业的安全负责人对自己公司的应急响应能力充满信心,这种信心源于过去在安全基础设施上的巨额投资和纸面上完善的应急预案。然而,自信不等于能力。

现实是,现代企业的运营依赖于一个由数千个节点构成的复杂网络:云平台、SaaS供应商、营销机构、物流公司、数据处理商……敏感数据在这张巨大的网中持续流动。每一个节点,每一个链接,都是一个潜在的入口。然而,调查显示,只有23%的安全领导者将供应链入侵列为首要新兴威胁,其优先级远低于人工智能滥用、虚假信息和网络钓鱼。

这种认知与现实之间的巨大鸿沟,创造了一个“信任盲区”。企业默认其供应商和合作伙伴拥有足够的安全防御,就像泰坦尼克号的船员默认铆钉足够坚固一样。他们将第三方风险管理视为一项合规性的勾选任务,而非董事会级别的战略要务。攻击者恰恰利用了这一点。他们发现,与其耗费巨大精力去攻击一座戒备森严的堡垒,不如先拿下旁边那个无人看守的、为堡垒运送粮草的小村庄。一个过期的API接口、一个弱密码、一个未加密的文件传输服务器,就足以成为攻破整个防御体系的特洛伊木马。

供应链这条看似坚固的链条,实际上存在着多个脆弱的环节,一旦其中一环被击破,风险便会迅速蔓延。

第三方漏洞:这是最直接的风险。供应商的安全标准参差不齐,使其成为攻击者最理想的突破口。许多中小型供应商缺乏资源和专业知识来构建强大的防御体系,成为整个生态系统中最薄弱的一环。

网络钓鱼与社会工程:人永远是安全中最不确定的因素。攻击者通过伪装成可信赖的合作伙伴,向供应链上的员工发送钓鱼邮件,诱骗他们交出凭证。一旦成功,攻击者就能以“合法身份”在内部网络中畅行无阻。

数据泄露:根据IBM的报告,2023年数据泄露的平均成本已高达445万美元。在供应链攻击中,数据泄露不再局限于单一公司,而是可能波及链条上的所有企业及其海量客户,造成指数级增长的损失。

勒索软件与“双重勒索”:攻击者不仅加密数据勒索赎金,还会事先窃取数据,以公开数据相要挟,进行“双重勒索”。供应链的紧密联动性意味着,一家关键供应商的系统被锁定,可能导致整个产业链的停摆。

运营中断:捷豹路虎的停产和欧洲机场的混乱就是最惨痛的教训。在高度依赖即时数据交换的今天,供应链任何一个节点的网络中断,都可能引发灾难性的多米诺骨牌效应,其造成的损失远超数据本身。

面对日益严峻的挑战,将头埋在沙子里祈祷自己不会成为下一个目标的时代已经过去。企业必须从被动防御转向主动构筑一个更具韧性的安全生态。英国政府已经将供应链风险提升至国家战略层面,对于企业而言,以下三项举措刻不容缓:

将安全嵌入契约 网络安全必须成为合作的基石,而非事后的附加条款。在与供应商签订的协议中,必须明确规定安全标准、责任划分和问责机制。这不仅仅是一纸文书,更是设定了双方关系中不可逾越的安全底线。选择通过ISO 27001等国际标准认证的合作伙伴,可以作为评估其安全能力的基准。

从审查到监控的进化 一次性的尽职调查远不足以应对动态变化的威胁。企业需要建立持续的、近乎实时的风险监控体系。这意味着定期审计供应商的安全实践,利用自动化工具扫描其网络暴露面,并建立动态的安全评分卡。当合作伙伴的安全状况发生变化时,系统应能立即发出预警。

先正己,再律人 在要求合作伙伴达到更高标准之前,企业必须首先确保自身的防御体系坚不可摧。这意味着超越传统的边界防护思维,向“零信任”架构演进——即“从不信任,始终验证”,对网络内的每一次访问请求都进行严格的身份验证。定期的内部审计、模拟攻击演练和遵循最佳实践,是确保自身核心系统在风暴中屹立不倒的前提。

2025年发生的连串事件,以一种无可辩驳的方式证明了一个酝酿已久的真相:供应链已不再是企业的后台支持,而是网络安全的最前线。

将第三方风险视为次要问题,无异于在全球化的数字海洋中驾驶一艘只加固了船头而忽略了船身铆钉的巨轮。随着攻击的加速和商业生态的日益交织,主动、持续且深入到每一个合作伙伴的风险管理,是唯一有效的防御策略。

这不仅仅是IT部门的责任,而是整个董事会的战略议题。它关乎的不再仅仅是数据安全,而是企业的声誉、运营的连续性,乃至最终的生存能力。未来,能够在风浪中幸存并持续领航的,必将是那些深刻理解并敬畏这条“信任链”,并将其锻造成坚不可摧的“生命线”的企业。