对抗知识焦虑,从看懂这条开始

App 下载

AI神级漏洞检测工具,在curl上只找出1个低危漏洞

Daniel Stenberg|攻击代码链|零日漏洞|curl项目|Claude Mythos模型|AI安全治理|人工智能

对抗知识焦虑,从看懂这条开始

App 下载

Daniel Stenberg|攻击代码链|零日漏洞|curl项目|Claude Mythos模型|AI安全治理|人工智能

2026年4月,Anthropic的Claude Mythos模型引爆了安全圈——它能自动挖出藏了十几年的零日漏洞,还能生成完整的攻击代码链,甚至能串联4个独立漏洞绕过操作系统沙箱。这款被称为「危险到不能公开」的模型,只向苹果、谷歌等巨头和顶级开源项目开放。作为全球200亿设备都在使用的curl项目负责人,Daniel Stenberg拿到了测试资格。所有人都在等:这款神级AI能在curl这个开源安全标杆里找出多少致命漏洞?结果却让人大跌眼镜。

curl不是普通的开源项目。它有17.8万行C语言代码,被安装在全球超过200亿台设备上——从智能手机到服务器,从汽车到游戏机,几乎无处不在。为了守住这张数字基础设施的安全底线,curl团队用了几十年时间,把能用上的安全手段都拉满了:常年跑着Coverity、CodeQL等顶尖静态分析工具,用OSS-Fuzz做不间断模糊测试,每一行代码都经过了无数次人工审计。

当Mythos的扫描报告送到Stenberg手里时,他只看到了5个「确认漏洞」。但curl安全团队花几小时深挖后,4个被打回:3个是文档里早就说明的设计特点,1个只是普通bug。最终只有1个低危漏洞被确认,甚至不值得立刻紧急修复——它只会在极端特定的场景下触发,连让用户慌一下的资格都没有。

这不是Mythos不够强,而是它遇上了一个「已经被榨干了简单漏洞」的代码库。在此之前,curl团队用AISLE、Zeropath等AI工具扫描,已经挖出了两三百个漏洞,其中十几个成了公开的CVE。这些AI工具的优势,是能做到传统工具做不到的事:它能看懂代码注释和实际逻辑的矛盾,能检查那些没法实际运行的冷门平台配置,能对照RFC协议找出代码里的违规细节,甚至能直接生成修复补丁。

但AI的局限性也同样明显。它没法发现全新类型的漏洞,只能在已知的漏洞模式里挖新实例;它对跨文件、跨模块的复杂逻辑漏洞判断力依然有限;最关键的是,它没法理解代码背后的业务意图——那些看起来像bug的设计,往往是为了兼容老系统或满足特定需求的妥协。Stenberg的结论很直接:Mythos的表现和其他AI工具没有本质区别,之前的「危险到不能公开」,更像一场成功的营销。

Mythos的出现,真正改变的不是漏洞检测的能力上限,而是整个安全领域的节奏。它能在几天内扫完一个大型代码库,挖出成百上千个漏洞,但漏洞修复的速度远远跟不上发现的速度——据统计,Mythos发现的漏洞里超过99%还没被修复。传统的漏洞管理模式已经失效:靠周期性扫描、CVSS评分排序的老办法,根本应付不了AI带来的「漏洞洪流」。

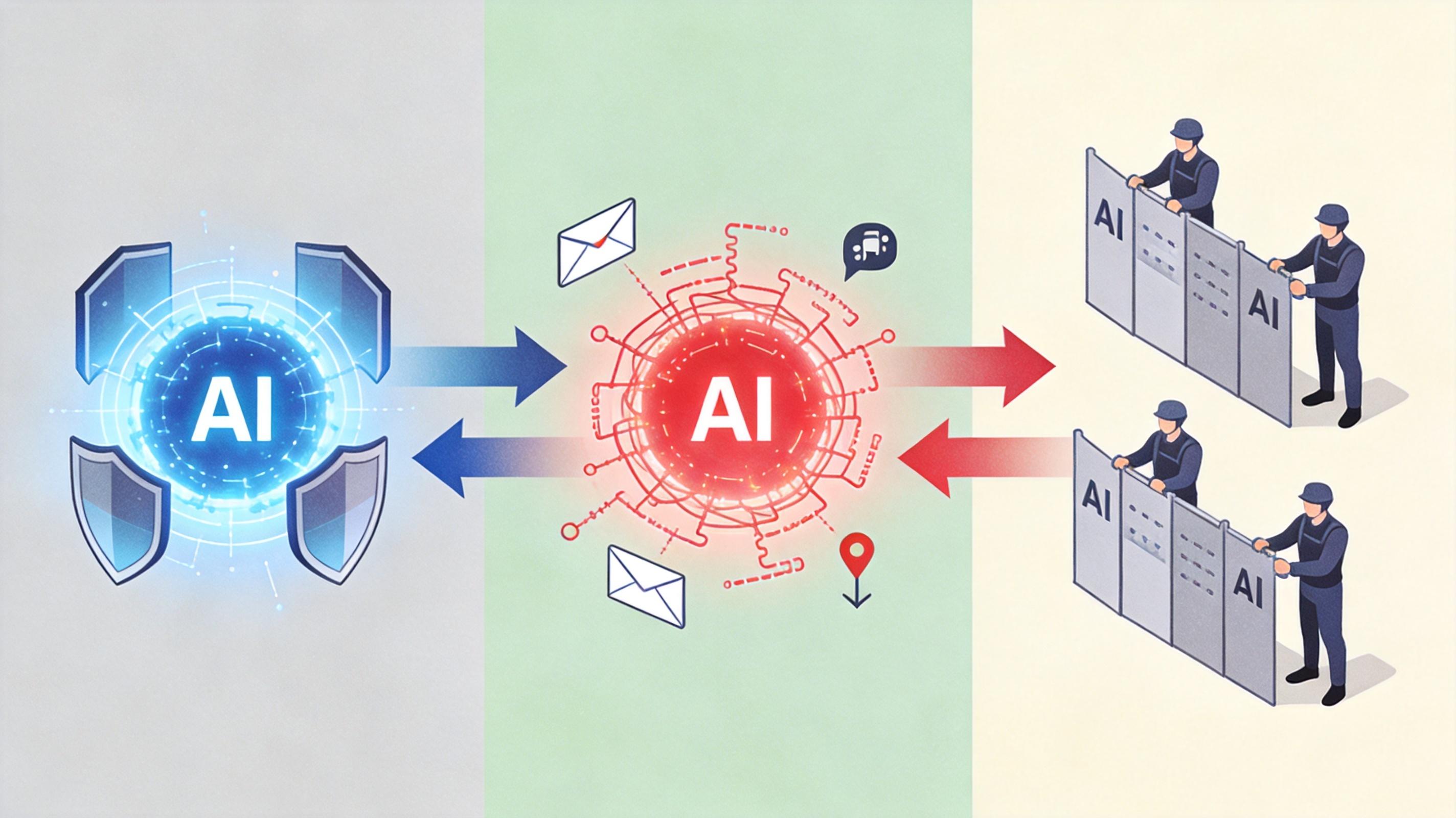

更棘手的是,AI是一把双刃剑。攻击者同样能用它快速生成恶意代码、批量制造钓鱼邮件、自动化挖掘零日漏洞。2026年出现的「Slopoly」恶意软件,就是用LLM自动生成上千种变种,绕过所有签名检测工具。现在的安全团队必须同时做两件事:用AI提升自己的检测和修复效率,还要防范AI带来的新型攻击。

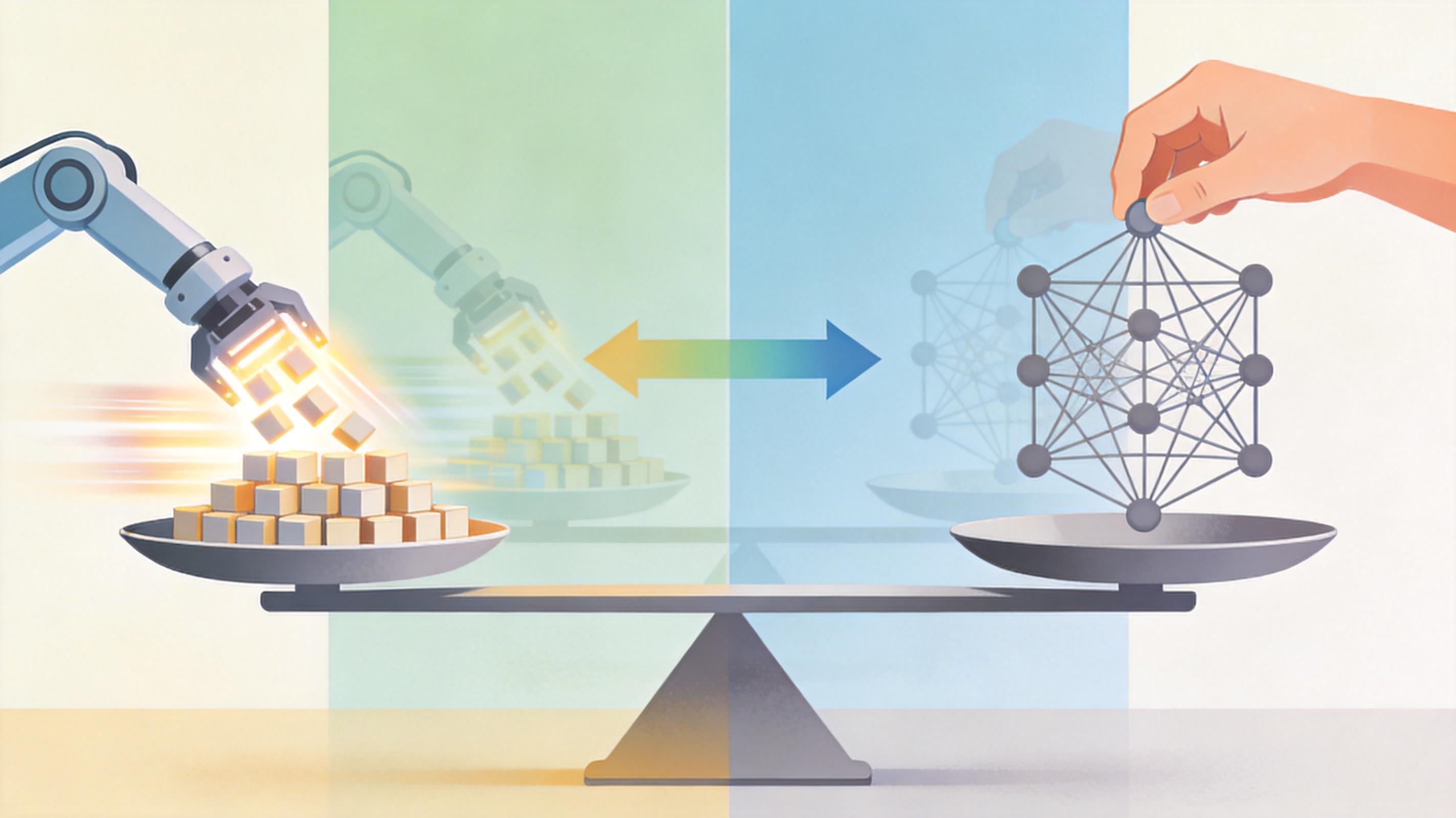

curl的测试结果,像一面镜子照出了AI在安全领域的真实位置:它不是能颠覆一切的神,而是比人类更高效的「高级实习生」。它能帮人类从重复劳动里解放出来,却没法替代人类做最终的判断——那些关于业务逻辑的权衡、关于风险优先级的决策,始终需要人的经验和视角。

AI不会取代安全专家,只会让真正的专家更有价值。未来的网络安全,必然是人机共生的时代:AI负责扫过每一行代码,人类负责守住每一道防线。