对抗知识焦虑,从看懂这条开始

App 下载

NIST放弃全量漏洞分析,聚焦高风险漏洞

人力资源压力|AI工具|漏洞分析|漏洞数据库|NIST|网络安全|前沿科技

对抗知识焦虑,从看懂这条开始

App 下载

人力资源压力|AI工具|漏洞分析|漏洞数据库|NIST|网络安全|前沿科技

2026年4月15日,美国国家标准与技术研究院(NIST)悄悄撤下了一项坚持了20多年的承诺:从此不再为每一个新发现的软件漏洞做详细分析。此前的两年里,NIST的漏洞分析师团队每天要处理130多条新漏洞,积压的未分析漏洞从2024年初的2100个,疯涨到了近3万个——相当于每一个分析师要扛1400多个待办。当AI工具让漏洞发现速度翻了三倍,当预算削减让团队人手捉襟见肘,这个全球最权威的漏洞数据库,终于承认自己追不上了。为什么NIST要放弃全量覆盖?这会给我们的网络安全带来什么连锁反应?

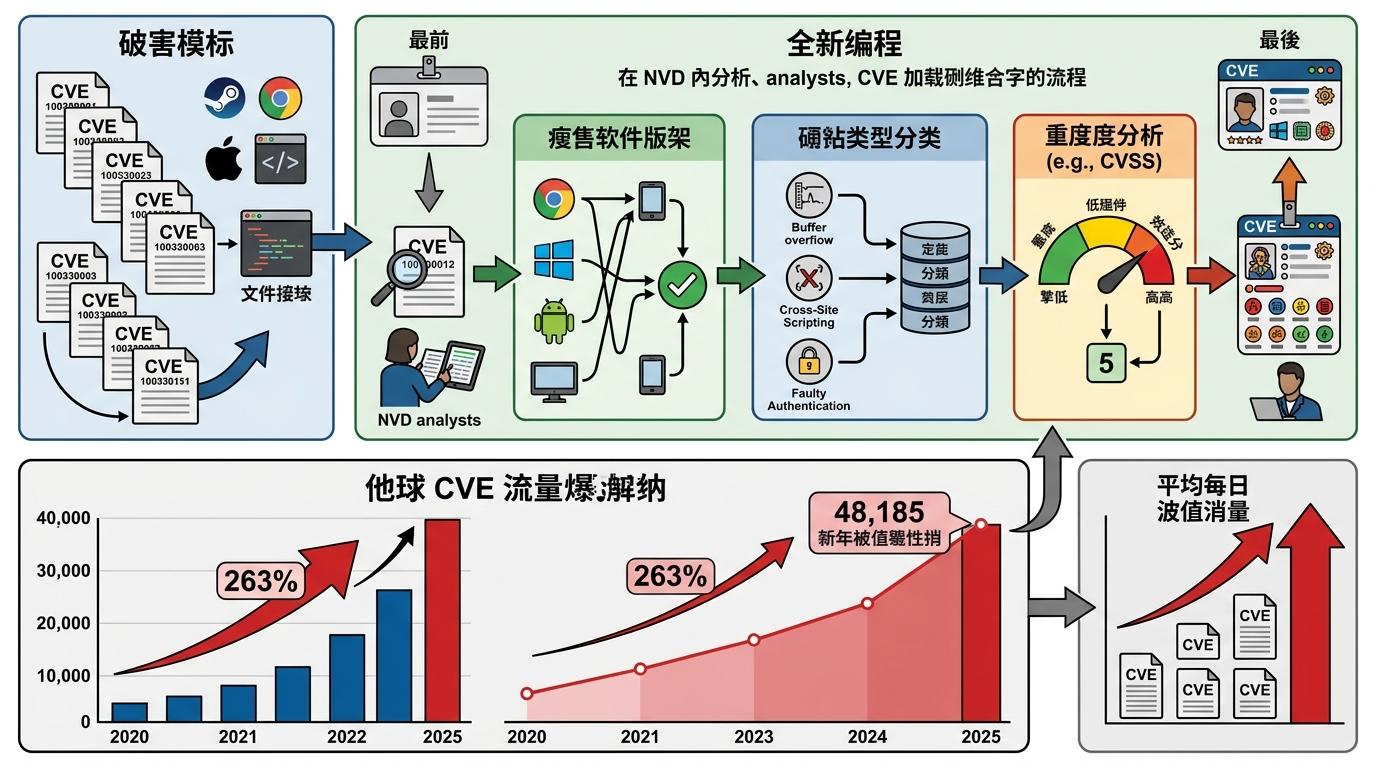

要理解NIST的选择,得先搞懂什么是「漏洞数据丰富」——就是给每个漏洞编号(CVE)补上关键信息:比如这个漏洞会影响哪些软件、属于什么类型的缺陷、严重程度打多少分,这些信息是安全团队判断风险、安排修复的核心依据。过去NIST要给每一个提交的CVE做这件事,但2020到2025年,全球CVE数量暴涨了263%,2025年一年就新增了48185个漏洞,平均每天131个。

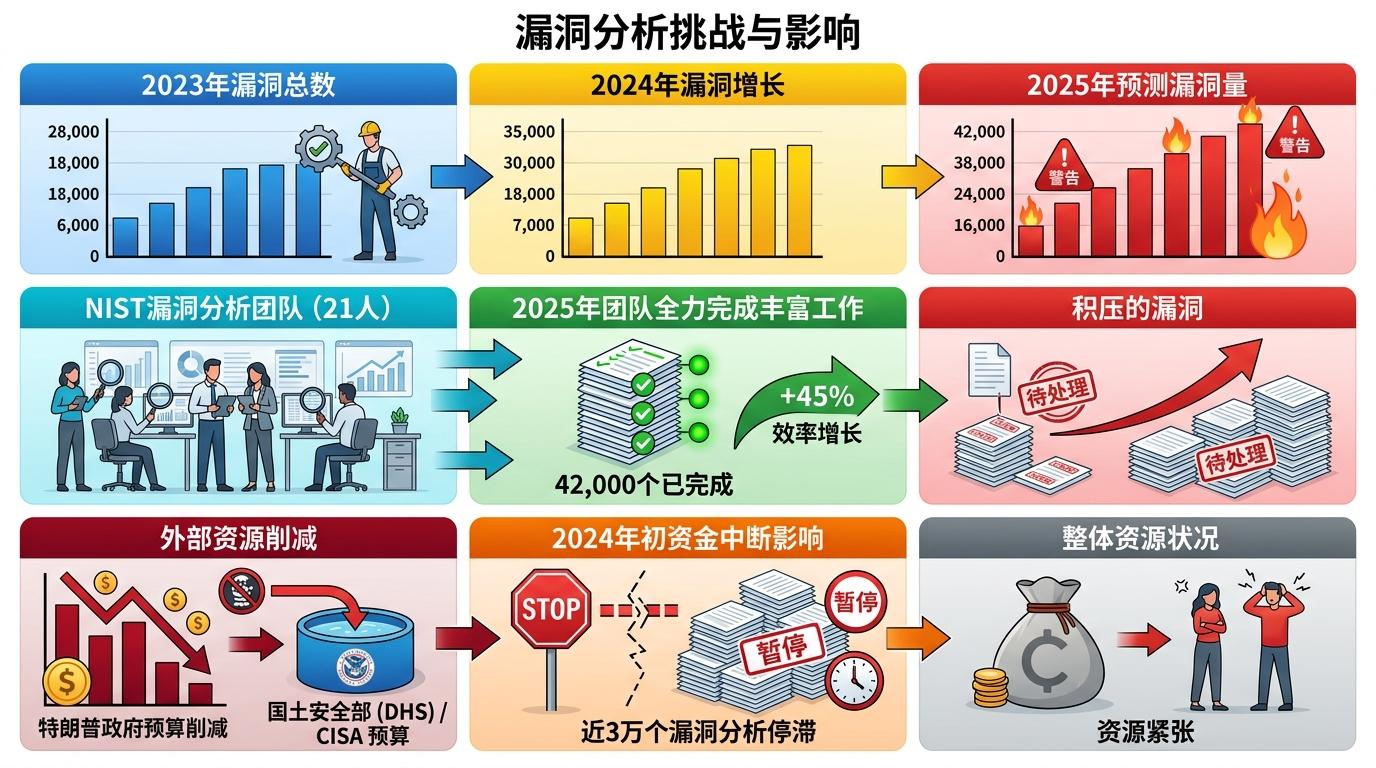

NIST的漏洞分析团队只有21人,就算2025年他们拼尽全力完成了42000个漏洞的丰富工作,比前一年多做了45%,还是赶不上新增的速度。更雪上加霜的是,特朗普政府削减了国土安全部和CISA的预算,让本就紧张的资源更加吃紧。2024年初的一次资金中断,直接导致近3万个漏洞的分析工作停滞。

现在NIST只盯着三类漏洞:CISA「已知被利用漏洞目录」里的(这些是黑客正在用的)、美国联邦政府在用的软件里的、还有操作系统、浏览器这类「关键软件」里的。其他漏洞不再自动分析,只留一个基础编号,用户要想知道详情,得自己发邮件申请。

NIST的另一个重大调整,是不再为漏洞做独立的CVSS评分——这个从0到10的分数,是全球安全团队判断漏洞严重程度的通用标尺。以后,漏洞的评分直接用提交方(通常是软件厂商)给的分数。

这一下戳中了行业的老痛点:厂商给自己的漏洞打分,往往会故意压低。比如F5的BIG-IP漏洞,厂商一开始只给了中等风险评分,直到五个月后才承认是高危,期间大量设备暴露在风险中。有研究统计,在12万条带CVSS评分的CVE里,有2.5万条存在NIST和厂商的评分冲突,其中56%是厂商评分偏低。

现在没有了NIST的「二次校验」,安全团队得自己去核实每个评分的真实性。比如微软的某个漏洞,厂商给了7.5分,但结合黑客已经在利用的情报,实际风险可能是9.8分。这意味着安全团队要花更多时间去交叉比对CISA的KEV目录、第三方威胁情报,甚至自己去验证漏洞的可利用性,工作量直接翻倍。

NIST的调整,其实是整个漏洞管理行业的缩影。过去大家追求「发现所有漏洞」,现在终于承认:漏洞数量已经多到不可能全部修复,必须聚焦真正有风险的。

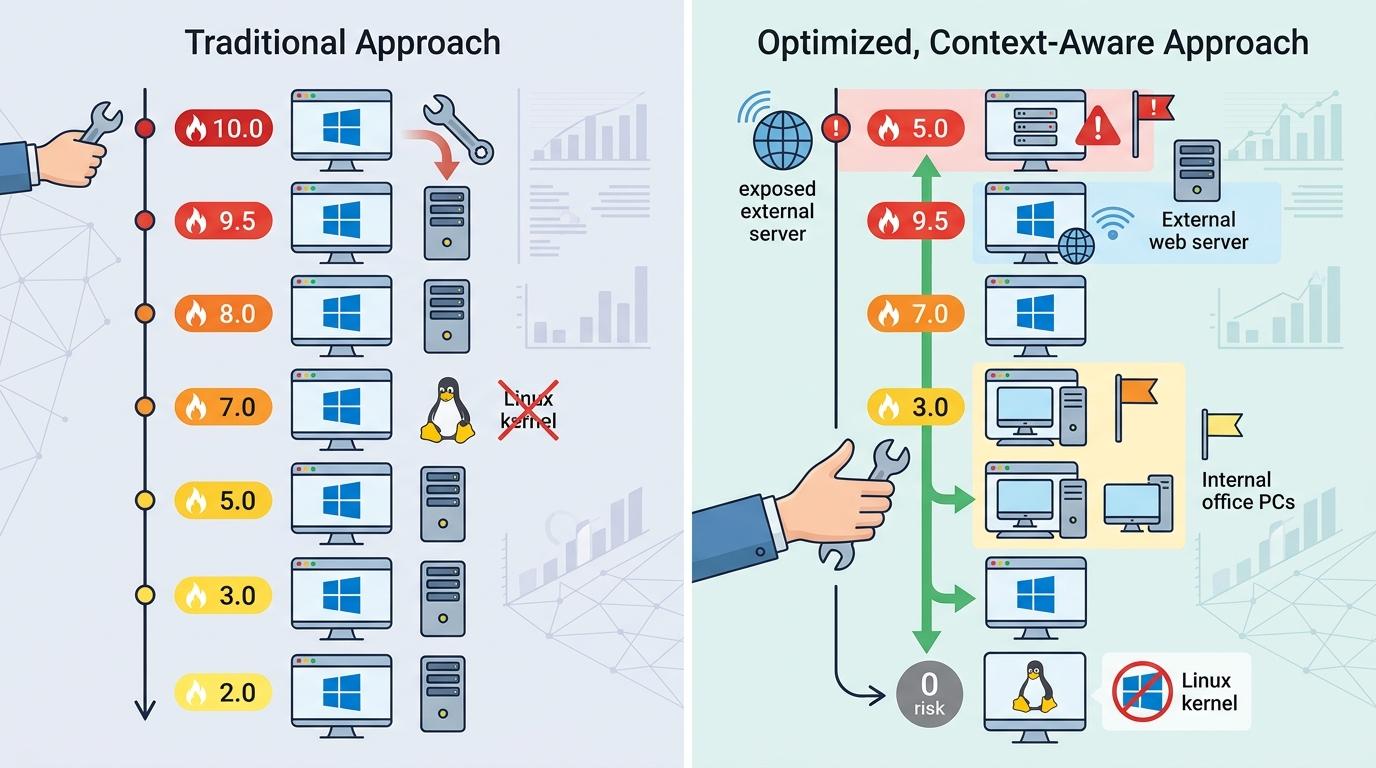

比如传统的漏洞管理工具,会把所有扫描到的漏洞按CVSS分数排序,让安全团队从高分到低分依次修复。但实际情况是,很多高分漏洞在你的环境里根本用不上——比如一个Linux内核漏洞,如果你全公司都是Windows电脑,它的风险就是0。反过来,一些低分漏洞如果正好在你对外暴露的服务器上,黑客分分钟就能利用。

现在行业里开始流行「风险优先的漏洞管理」:结合漏洞是否被黑客利用、你的资产有没有暴露、数据的敏感程度来排序。比如CISA的KEV目录里的漏洞,不管分数多少,都要优先修复;而那些只存在于内部测试系统的漏洞,可以排到后面。一些工具已经开始用AI来做这件事:比如通过分析你的网络流量,判断某个漏洞是否真的能被黑客触达,自动把无关的漏洞过滤掉。

当AI让漏洞发现的速度突破人力极限,当单一机构已经扛不住全球漏洞管理的重担,NIST的选择不是退缩,而是换了一种更务实的姿态——从「全量覆盖的守护者」,变成「高风险漏洞的把关人」。

这也给所有安全团队提了个醒:以后再也不能只靠NVD的统一信息过日子了,你得自己建立多源情报的整合能力,得学会结合自己的业务环境判断风险。毕竟,网络安全从来不是比谁发现的漏洞多,而是比谁能挡住真正的攻击。

漏洞管理的本质,是风险的取舍。