对抗知识焦虑,从看懂这条开始

App 下载

Ubuntu 26.04:把安全焊进系统骨子里

数据防护|硬件安全芯片|TPM全盘加密|Ubuntu 26.04|AI安全治理|人工智能

对抗知识焦虑,从看懂这条开始

App 下载

数据防护|硬件安全芯片|TPM全盘加密|Ubuntu 26.04|AI安全治理|人工智能

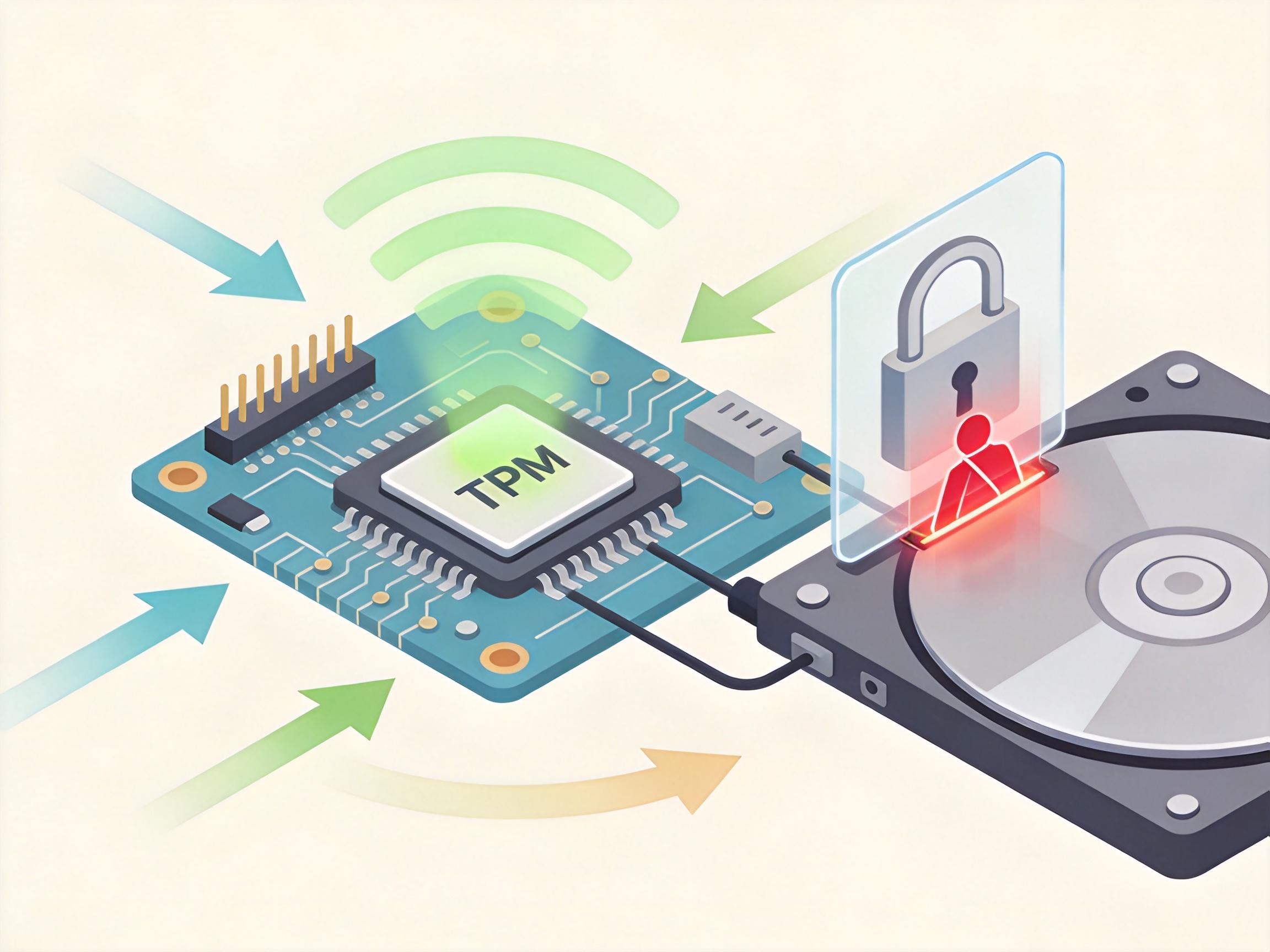

想象你刚买了台新电脑,把工作文件、私人照片全存在里面,某天不小心把电脑落在了咖啡馆——你第一反应肯定是“完了,数据全要丢了”。但如果这台电脑装的是Ubuntu 26.04,情况可能不一样:哪怕小偷把硬盘拆下来装到别的机器上,也看不到半个字节的内容。这不是科幻电影里的设定,而是它刚上线的TPM全盘加密功能——把安全从软件层直接绑定到硬件芯片上。这只是Ubuntu 26.04安全升级的冰山一角,它真正要做的,是让系统从“容易被攻破”变成“很难被攻破,就算破了也没损失”。

以前的全盘加密,本质上是“密码锁门”——只要拿到密码,或者通过漏洞绕过密码验证,就能直接开门拿东西。而TPM全盘加密,相当于给门加了一把“硬件指纹锁”:加密密钥存在主板上的TPM芯片里,只有当电脑启动时,芯片检测到启动流程从固件到内核全没被篡改,才会把密钥交出来解锁磁盘。

你可以把这个过程想象成:你家的门不仅要输密码,还要扫描门锁本身的芯片——如果小偷把门锁拆下来装到别的门上,哪怕密码对了,门也不会开。就算小偷把整个硬盘拆走,没有对应TPM芯片的授权,硬盘里的内容就是一堆乱码。

当然,这也不是没有弱点:部分老电脑的TPM芯片固件有漏洞,或者某些品牌的BIOS对TPM支持不完整,可能导致加密失效。而且如果TPM芯片坏了,你得提前存好恢复密钥才能解锁数据——这就像你得备份一把家门的备用钥匙,不然指纹锁坏了自己也进不去。

如果说TPM是给系统加了个“防盗门”,那Ubuntu 26.04用Rust重写核心工具,就是把家里的“木质家具”全换成了“不锈钢”——从根源上减少被破坏的可能。

过去Linux系统里的核心工具,比如sudo、ls、cp这些,都是用C语言写的。C语言灵活,但有个致命问题:很容易出现“缓冲区溢出”这类内存漏洞,就像家里的家具留了很多缝隙,小偷能顺着缝隙钻进来。历史上sudo就出过好几次严重漏洞,攻击者只要输入一串特定字符,就能直接获得系统最高权限。

而Rust语言在编译时就会严格检查内存使用,从根本上杜绝这类漏洞。比如新的sudo-rs,代码量比原来的sudo少了一半,没有了C语言里那些容易出问题的内存操作,自然也就不会再出现缓冲区溢出的漏洞。不过Rust也不是万能的——如果开发者逻辑写错了,比如权限校验没做好,还是会有安全问题,但至少它把最常见的漏洞源头给堵上了。

目前Ubuntu 26.04只是把部分核心工具换成了Rust版本,还保留了原来的C语言工具作为备份——就像换家具的时候,先放一套新的在旁边,确认没问题再彻底换掉旧的。

除了硬件加密和内存安全,Ubuntu 26.04还默认启用了后量子密码算法——这相当于给你的数据加了“双重保险”,就算未来量子计算机能破解现在的加密算法,你的数据依然安全。

现在我们用的RSA、椭圆曲线加密,在量子计算机面前就像纸糊的一样——Shor算法能在几分钟内破解现在需要几百年才能破解的密钥。而“采集现在,解密未来”的攻击已经存在:攻击者现在把加密的数据存起来,等量子计算机成熟了再解密。

Ubuntu 26.04用的是“混合加密”:同时用传统的椭圆曲线加密和后量子的ML-KEM算法。就像你给重要文件加了两层锁,就算小偷能打开其中一层,还有另一层挡着。不过这也带来了新问题:加密后的数据包变大了,可能会导致网络连接变慢,尤其是在一些老旧的网络设备上。但比起未来数据被破解的风险,这点性能损耗显然是值得的。

Ubuntu 26.04的这些安全升级,本质上是操作系统安全理念的转变:从“出了漏洞再补”变成“从一开始就不让漏洞出现”,从“只防远程攻击”变成“连物理盗窃都防”。这背后是整个行业的共识:在网络威胁越来越复杂的今天,被动防御已经没用了,必须把安全“焊”进系统的每一层里。

当然,它也不是完美的:TPM的兼容性问题还没完全解决,Rust工具的功能还不如C语言版本完整,后量子加密的性能还有待优化。但这些问题都是前进中的问题——至少它已经朝着“更安全的系统”迈出了扎实的一步。

安全不是一劳永逸的事,而是一场持续的战争。最好的防御,是让攻击变得无利可图。Ubuntu 26.04正在做的,就是这件事。