对抗知识焦虑,从看懂这条开始

App 下载

TeamPCP跨生态攻击:拆解「WAV隐写术」与供应链陷阱

开源工具链|供应链攻击|WAV隐写术|Telnyx官方Python SDK|TeamPCP|网络安全|前沿科技

对抗知识焦虑,从看懂这条开始

App 下载

开源工具链|供应链攻击|WAV隐写术|Telnyx官方Python SDK|TeamPCP|网络安全|前沿科技

2026年3月27日,月下载量74.2万次的Telnyx官方Python SDK被推送两个恶意版本——这已是TeamPCP在两周内发起的第五次跨生态供应链攻击。从开源漏洞扫描器Trivy,到LLM网关LiteLLM,再到GitHub Actions与npm包,攻击者沿着开源工具链的信任链条一路渗透,最终用一段藏在WAV音频里的代码,突破了几乎所有传统检测防线。这场攻击的可怕之处不在于窃取了多少凭证,而在于它撕开了两个被忽视的安全缺口:当恶意代码伪装成音频文件,当攻击者以合法身份发布恶意包,我们的防御体系还剩下什么?

隐写术并非新鲜事——这种“隐藏的写作”古已有之,但TeamPCP将其用于供应链攻击的方式,刷新了隐蔽传输的新高度。不同于加密技术只隐藏内容,隐写术直接隐藏信息的存在本身,而WAV音频文件恰好是天然的载体。

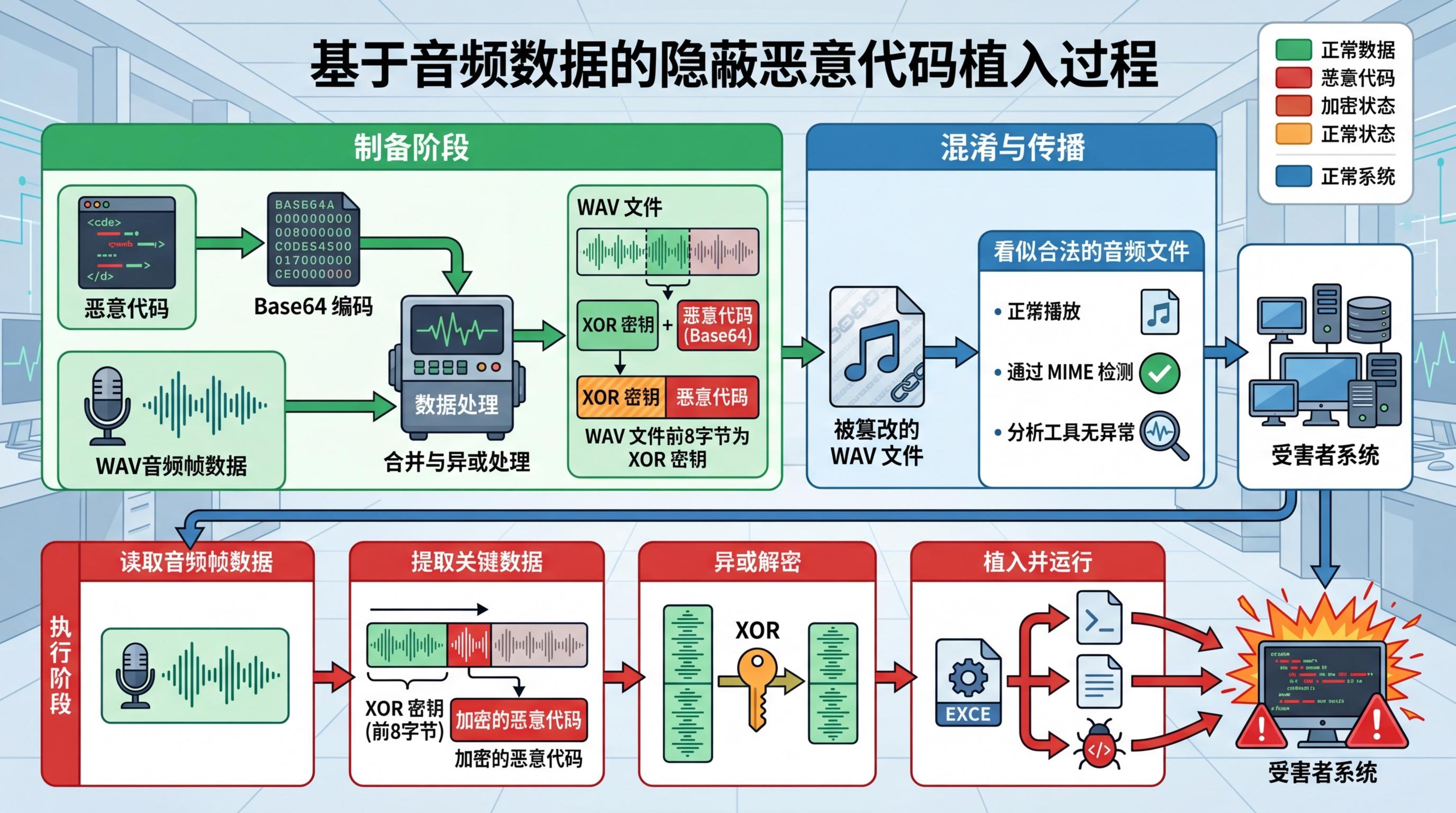

TeamPCP的操作逻辑并不复杂:他们先将恶意代码做Base64编码,再嵌入WAV文件的音频帧数据中,同时把前8字节设为XOR解密密钥。这个被篡改的WAV文件是完全合法的——它能正常播放,通过MIME类型检测,甚至用普通的音频分析工具也看不出异常。当受害者的系统下载这个音频文件后,恶意代码会读取音频帧,用前8字节的密钥解密出可执行文件或脚本,悄无声息地完成植入。

这种手法精准击中了传统防御的盲区:基于文件类型的过滤会直接放行WAV文件,静态代码扫描看不到音频里的内容,甚至网络流量分析也只会把它当成普通的多媒体请求。在Telnyx攻击中,Windows平台的恶意代码会把解密后的程序藏在启动文件夹实现持久化,Linux和macOS则直接在内存中执行窃取逻辑,完成后不留痕迹。更棘手的是,这种技术的门槛正在快速降低——公开的技术文档和工具包,让越来越多攻击者能复刻类似手法。

如果说WAV隐写术是攻击的“隐身斗篷”,那么对开源工具链的信任劫持,就是TeamPCP的“万能钥匙”。传统供应链攻击多依赖代码投毒或依赖混淆,但TeamPCP走了一条更高效的路径:直接控制合法发布渠道。

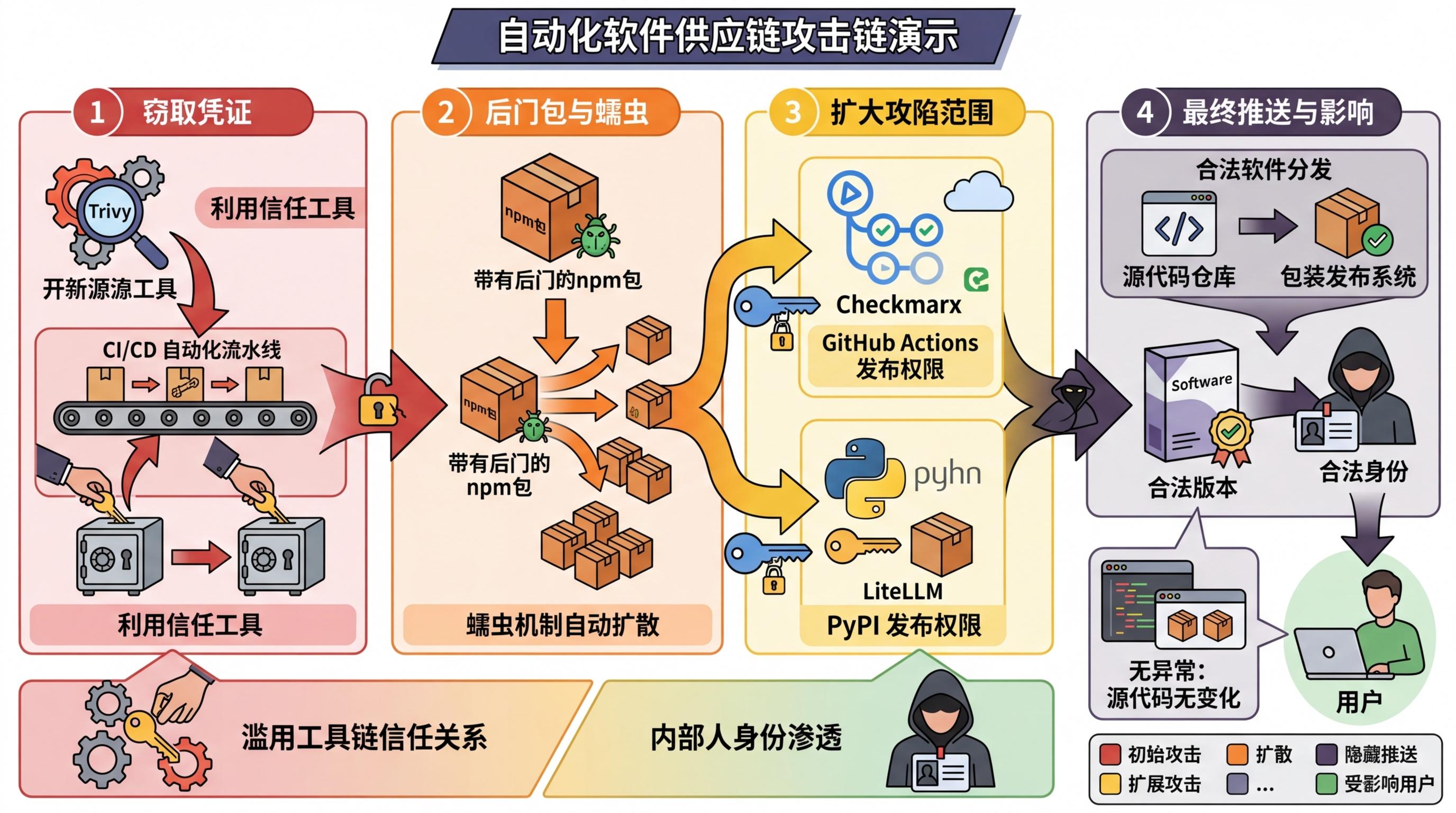

他们的攻击链清晰且自动化:第一步,攻陷开源安全工具Trivy,从CI/CD流水线中窃取用户凭证;第二步,用这些凭证发布带后门的npm包,通过蠕虫机制自动扩散到整个包范围;第三步,再用新窃取的凭证攻陷Checkmarx的GitHub Actions与LiteLLM的PyPI发布权限;最终,以合法身份推送恶意版本,让用户在毫无察觉的情况下中招。整个过程中,源代码仓库没有异常,恶意包也没有对应的GitHub标签——攻击者完全利用了工具链的信任关系,以“内部人”的身份完成渗透。

这种模式的致命性在于,它绕过了所有面向外部攻击的防御。企业往往会对外部入侵严加防范,却对自己每天使用的开源工具、自动化流水线毫无戒备。当你用的漏洞扫描器本身就是后门,当你依赖的LLM网关正在窃取云凭证,整个安全体系的根基都会被动摇。据统计,此次攻击中仅LiteLLM就覆盖了36%的云环境,一旦失守,攻击者能直接获取OpenAI、AWS等服务商的API密钥,进而控制整个云基础设施。

TeamPCP的攻击暴露出当前供应链安全的两大核心缺陷:一是对“信任”的过度依赖,二是对“行为”的检测不足。

很多企业至今仍在使用未固定版本的开源工具——这意味着每次拉取的可能都是最新的、被篡改过的版本。而CI/CD流水线的凭证管理更是重灾区:大量流水线拥有过高的权限,一旦泄露就能直接控制所有包的发布权限。更讽刺的是,被TeamPCP攻陷的Trivy本身就是漏洞扫描工具,却成了攻击者扩散后门的跳板——安全工具的信任光环,反而成了最好的掩护。

另一方面,传统防御多聚焦于静态的文件检测和签名匹配,却忽略了对行为的监控。在Telnyx攻击中,恶意代码在导入包时就会执行,不需要任何额外操作;WAV文件的下载和解密过程,在流量层面和正常请求毫无区别。如果没有对“异常文件访问”“内存中执行未知代码”这类行为的监控,几乎不可能在攻击早期发现异常。

TeamPCP的攻击不是一次偶然的事件,而是供应链攻击演化的必然结果——当开源生态的信任链条越来越长,当自动化工具的权限越来越大,攻击者自然会把目光转向这些最薄弱的环节。

我们常说“信任是安全的敌人”,但开源生态的运转恰恰依赖信任。这场攻击提醒我们,安全不能只停留在代码层面,而要延伸到整个工具链的每一个环节:从依赖版本的固定,到CI/CD凭证的最小权限管理,再到对异常行为的持续监控。信任需要验证,而非默认给予。当恶意代码能藏在音频文件里,当攻击者能以合法身份发布恶意包,我们唯一能做的,就是把每一个环节都当成潜在的威胁——这或许才是应对新型供应链攻击的核心逻辑。