对抗知识焦虑,从看懂这条开始

App 下载

OpenSSL 4.0来了,加密世界悄悄换了地基

互联网加密基础设施|TLS握手|量子抗性加密|加密客户端问候|OpenSSL 4.0|网络安全|前沿科技

对抗知识焦虑,从看懂这条开始

App 下载

互联网加密基础设施|TLS握手|量子抗性加密|加密客户端问候|OpenSSL 4.0|网络安全|前沿科技

当你打开浏览器输入网址,按下回车的0.1秒里,你的电脑和目标服务器已经完成了一次「秘密接头」——这个过程里,你访问的网站域名会以明文形式穿过网络,任何能监控流量的节点,都能轻易看清你去了哪里。2026年4月,OpenSSL 4.0正式发布,它把这个「接头暗号」彻底加密了。更重要的是,它提前给互联网换上了能抵御量子计算机的「防弹衣」。这不是一次普通的版本更新,而是全球加密基础设施的一次悄悄换防。

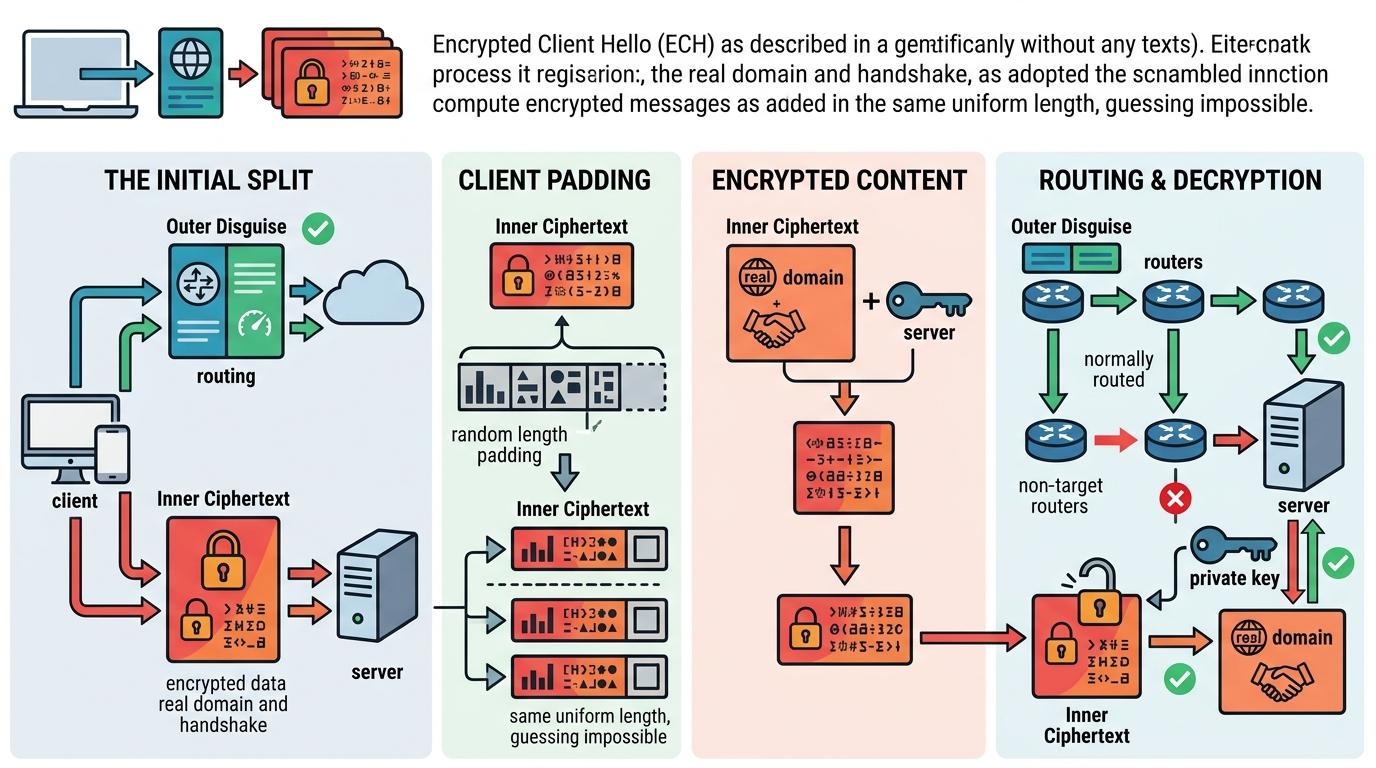

你可以把传统TLS握手想象成这样:你去咖啡馆找朋友,进门就对着服务员喊「找张三」——整个大厅的人都知道你要见谁。而OpenSSL 4.0支持的**加密客户端问候(ECH, RFC 9849)**,就像你提前给咖啡馆留了个加密信封,进门只递信封,只有张三能拆开看到你的名字,其他人拿到的只是一堆乱码。

但真实的机制比这更精确:ECH把客户端问候拆成「外层伪装」和「内层密文」两部分。外层是给网络路由器看的「假地址」,用来正常路由;内层是用服务器公钥加密的真实域名和握手信息,只有目标服务器能解密。客户端还会自动给密文填充随机长度的内容,让不同网站的握手消息看起来几乎一样,彻底堵死了通过流量长度猜域名的可能。

OpenSSL 4.0还专门加入了GREASE机制——就算客户端没拿到服务器的ECH配置,也会发送伪造的ECH扩展,让所有连接在协议层面看起来完全一致,避免被轻易识别和封锁。

量子计算机不是科幻——按照当前的发展速度,十年内它就能破解绝大多数现在常用的加密算法。这意味着今天被加密存储的银行数据、医疗记录,十年后可能会被轻松解密。OpenSSL 4.0的核心突破,就是把「后量子加密」从实验室搬进了现实。

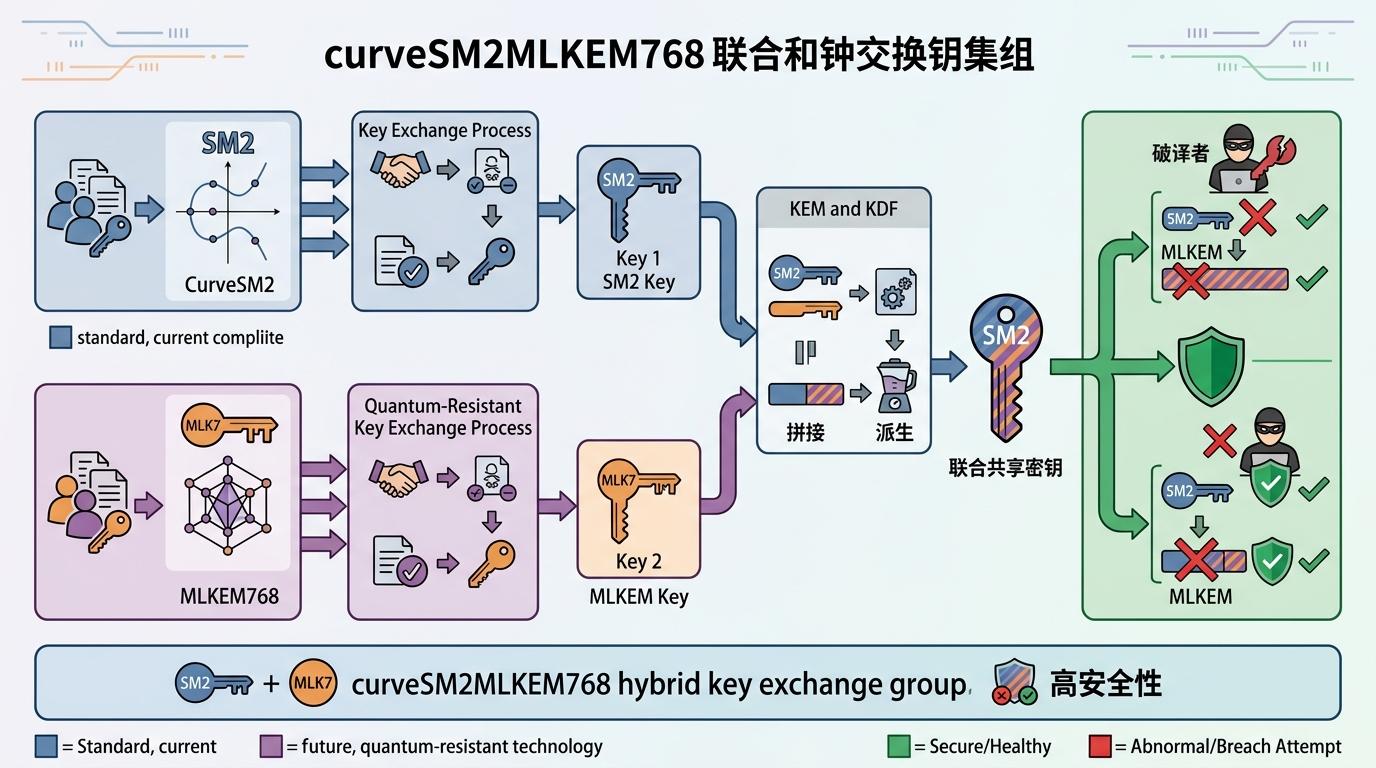

它支持的curveSM2MLKEM768混合密钥交换组,相当于给互联网装了双保险:一边是中国商用密码标准的SM2椭圆曲线算法,保证当下的兼容性和合规性;另一边是NIST认证的MLKEM768后量子算法,专门抵御量子计算机的攻击。两者的密钥交换结果会拼接成一个联合共享密钥,就算其中一种算法被破解,另一种也能守住防线。

这个混合模式的好处是不用推翻现有体系:服务器可以同时支持传统算法和后量子算法,老客户端用老方式连接,新客户端自动启用后量子加密,实现无缝过渡。OpenSSL 4.0还加入了NIST标准的ML-DSA-MU后量子签名算法,就算量子计算机能破解密钥交换,也无法篡改数据或伪造签名。

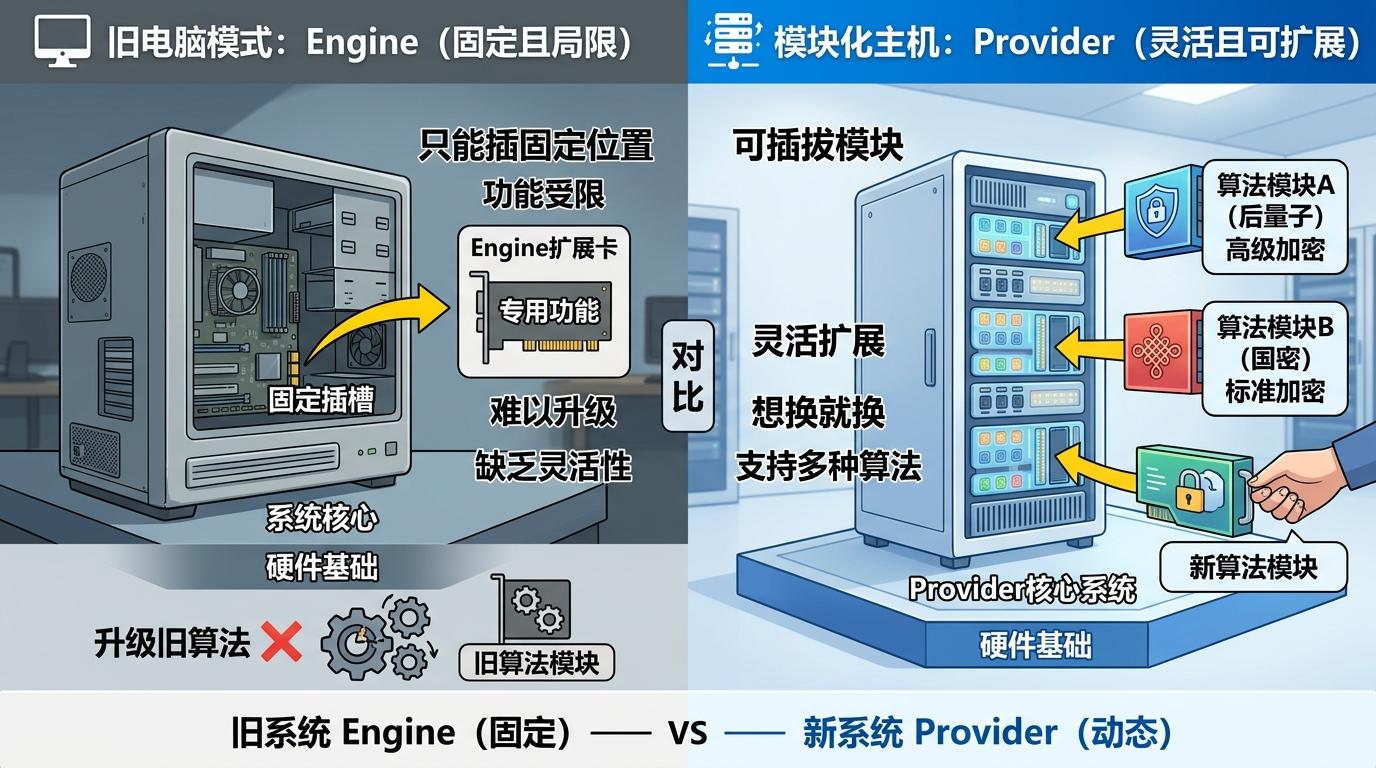

除了用户看不见的隐私和安全升级,OpenSSL 4.0给开发者带来的是一场「基建翻新」。它彻底移除了已经废弃10年的SSLv3协议,以及用了20年的Engine插件架构,全面转向更灵活、更安全的Provider架构。

你可以把Engine理解成插在旧电脑上的USB扩展卡,只能插固定位置,功能也有限;而Provider就像现在的模块化主机,算法实现是一个个可插拔的模块,想换后量子算法就插后量子模块,想换国密算法就插国密模块,不用动核心系统。

同时,它把ASN1_STRING等核心数据结构改成了不透明类型——就像把以前随便能拆的快递盒,换成了只能用专用工具打开的密封箱,开发者再也不能直接修改内部数据,从根源上减少了因误操作导致的安全漏洞。API里也加了大量const限定符,明确哪些数据是只读的,哪些是可修改的,让代码更规范,也更难被黑客利用。

OpenSSL不是一款普通软件——全球超过90%的网站、服务器和联网设备都在依赖它,它是互联网的「加密骨架」。这次4.0版本的更新,就像给这个骨架悄悄换上了更结实的骨头,同时在皮肤下埋好了未来的防护网。

安全的本质,是在便利和风险之间找平衡。而OpenSSL 4.0做的,是把平衡的砝码悄悄向安全和隐私倾斜——不用用户做任何操作,不用开发者推翻重来,互联网的安全底线就被悄悄拉高了。

加密的终极目标,是让安全像空气一样无形。