对抗知识焦虑,从看懂这条开始

App 下载

量子风暴来袭,AES-128却不用升级

对称加密安全性|NIST|Grover算法|AES-128|量子科学|网络安全|数理基础|前沿科技

对抗知识焦虑,从看懂这条开始

App 下载

对称加密安全性|NIST|Grover算法|AES-128|量子科学|网络安全|数理基础|前沿科技

当所有人都在为量子计算颠覆加密世界而焦虑时,有个消息显得格外反常识:被全球互联网、金融系统奉为基石的AES-128对称加密,居然能在量子时代稳坐钓鱼台。你可能听过“量子计算会把对称密钥安全性减半”的说法,甚至有人喊着要立刻把所有128位密钥换成256位。但美国NIST、德国BSI等权威机构却一致发声:AES-128足够安全,没必要瞎折腾。这到底是怎么回事?量子计算的威胁,真的对AES-128无效吗?

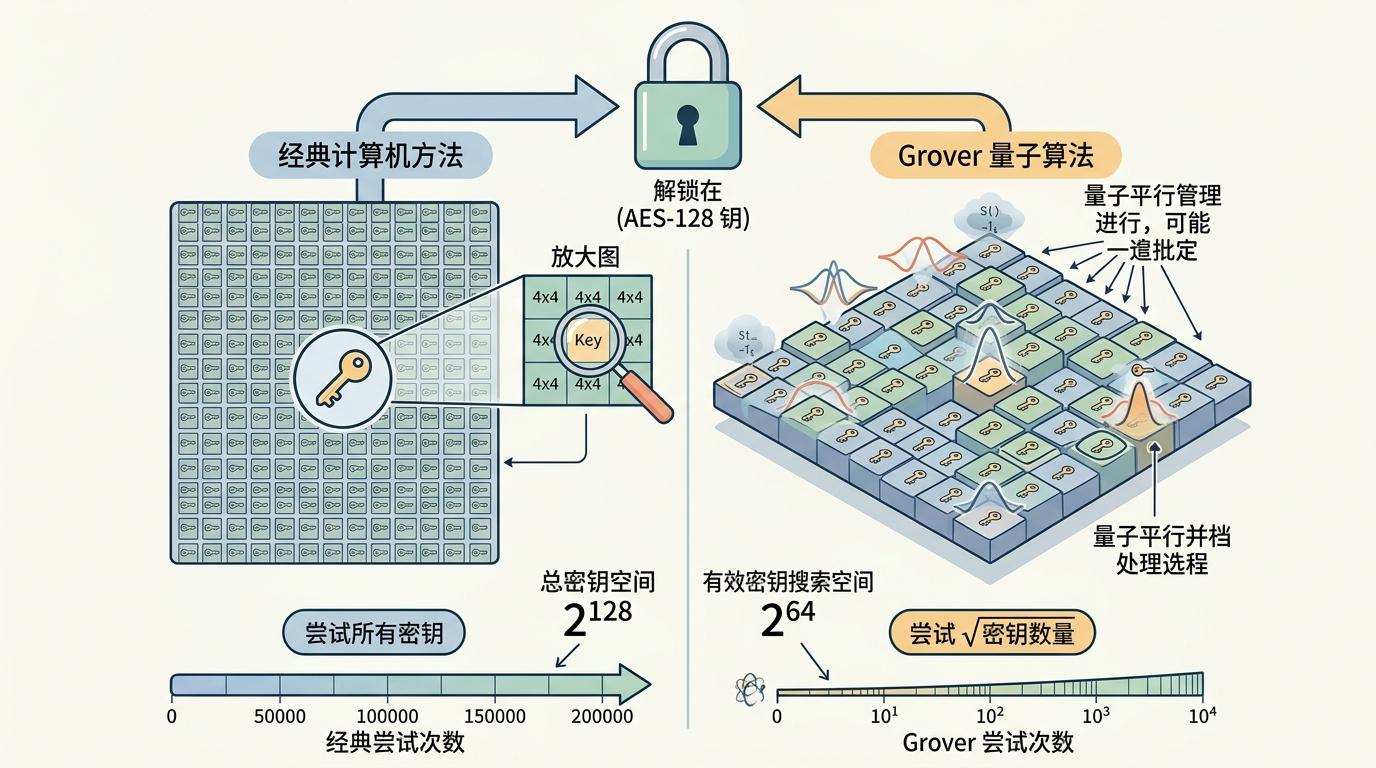

你可以把Grover算法想象成一个超级高效的“密码寻宝者”——在一堆钥匙里找能开锁的那把,经典计算机要挨个试完所有钥匙,而它只要试平方根数量的钥匙。理论上,它能把破解AES-128的复杂度从2^128次降到2^64次,相当于把密钥的“安全长度”砍了一半。

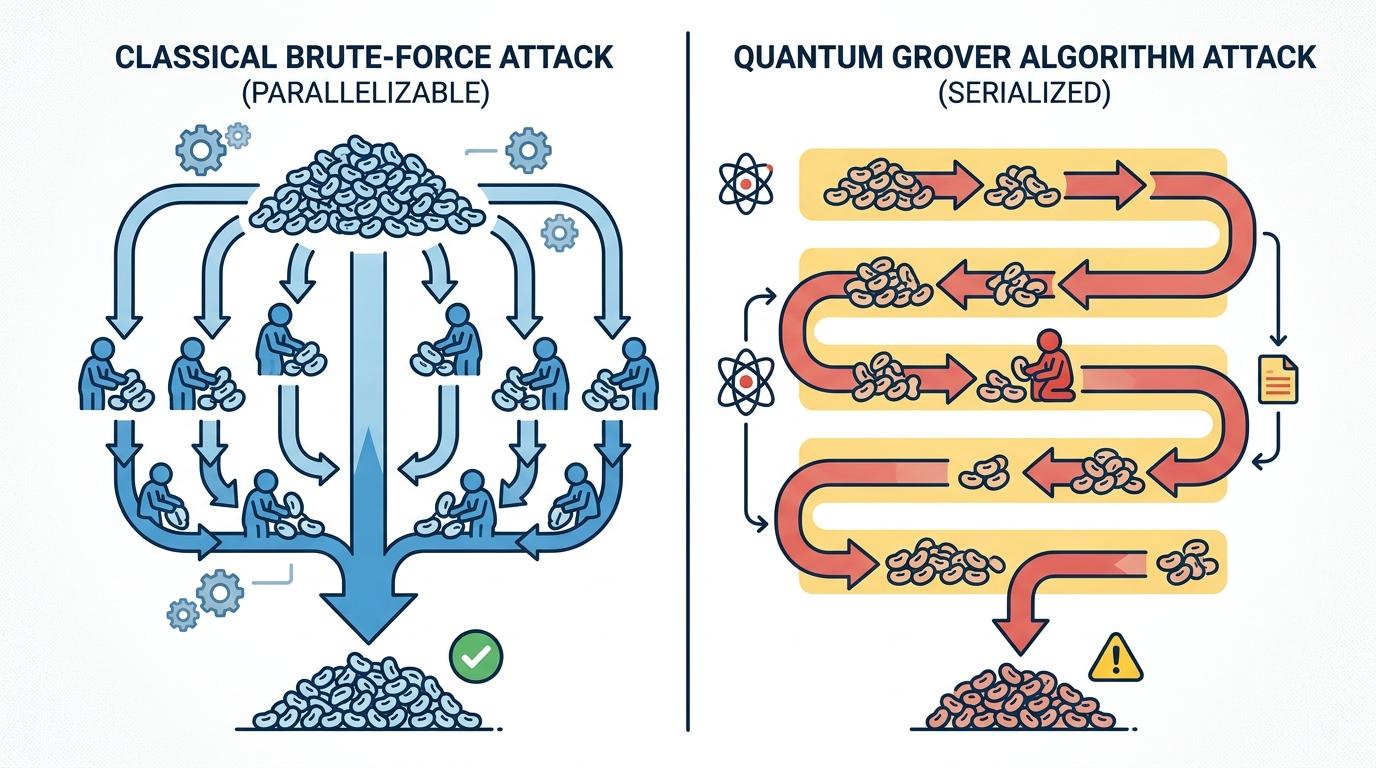

但真实的量子攻击不是纸上谈兵。Grover算法有个致命的先天缺陷:它的核心步骤必须严格串行执行,不能像经典暴力破解那样“无限并行”。就像你要数完一亿颗豆子,经典计算机可以找一万个人同时数,一天就能搞定;但Grover算法只能一个人数,就算把豆子分成一万份,每份也得一个人数完才能换下一份,总时间根本快不了多少。

滑铁卢大学的Samuel Jaques教授做过计算:要在10年内破解AES-128,需要140万亿个量子电路同时运行,每个电路还要有724个逻辑量子比特。而目前全球最先进的量子计算机,逻辑量子比特数还没突破三位数。更不用提量子计算机要连续稳定运行10年——现在的量子比特 coherence时间最长也不过几分钟,连“持续运行一天”都是天方夜谭。

美国国家标准与技术研究院(NIST)直接把AES-128定为后量子密码学的安全基准——所有新的抗量子算法,都得先达到AES-128的安全强度才算合格。NIST甚至专门提出了“MAXDEPTH”概念:量子电路的最大串行运行长度,直接限制了Grover算法的加速效果。

德国联邦信息安全办公室(BSI)也在2025年的报告里明确推荐继续使用AES-128,只是建议对极高安全需求的场景升级到256位。他们算过一笔账:用Grover算法破解AES-128的成本,是用Shor算法破解256位椭圆曲线公钥的4.3×10^23倍——后者是公认的“量子计算首要目标”,但前者的难度,相当于要把整个地球的原子都改造成量子比特才能实现。

这里要澄清一个误区:“密钥安全性减半”的说法只存在于理论模型里。现实中,量子硬件的噪声、纠错成本、并行化限制,会让Grover算法的实际攻击效率大打折扣。NIST的官方FAQ里直白地说:“AES-128在可预见的未来依然安全,不需要强制升级到256位。”

有人可能会说:“反正要做量子安全迁移,不如顺便把AES-128换成256位,多一层保障不好吗?”但问题是,资源是有限的。

量子安全迁移的核心,是替换那些真正会被量子计算直接摧毁的非对称算法——比如RSA、ECDSA、ECDH这些用了几十年的公钥加密标准。这些算法一旦遇到成熟的量子计算机,就像纸糊的城墙一样一捅就破。而AES-128等对称加密,只是“安全强度略有下降”,但远没到需要紧急替换的程度。

盲目升级对称密钥,只会浪费宝贵的人力和算力。AES-256的计算量比AES-128高40%,对物联网设备、边缘计算节点这些资源受限的场景,可能会直接影响性能。更重要的是,把精力放在没必要的升级上,会耽误真正关键的非对称算法迁移——那些才是量子时代的“命门”。

当然,如果你是处理国家机密、顶级商业秘密的场景,升级到AES-256无可厚非。但对绝大多数普通应用来说,AES-128已经足够安全,继续用就好。

量子计算确实是加密世界的一场风暴,但它不是洪水猛兽,不会把所有现有加密体系都冲垮。对称加密和非对称加密,在量子时代面临的威胁完全不在一个量级——前者只是“打了个喷嚏”,后者却是“直接骨折”。

我们真正该做的,是分清主次:把资源集中在替换量子脆弱的非对称算法上,而不是在对称密钥上做无用功。毕竟,安全不是越“冗余”越好,而是要精准地把力气花在刀刃上。

量子风暴里,守好该守的,换该换的。