对抗知识焦虑,从看懂这条开始

App 下载

8年插件帝国被卖后,数十万网站遭隐秘劫持

wp-config.php后门|以太坊智能合约|恶意代码|WordPress网站|Countdown Timer Ultimate插件|网络安全|前沿科技

对抗知识焦虑,从看懂这条开始

App 下载

wp-config.php后门|以太坊智能合约|恶意代码|WordPress网站|Countdown Timer Ultimate插件|网络安全|前沿科技

2026年4月的一个清晨,WordPress管理员Ricky像往常一样登录后台,却看到了官方团队的红色警告:他维护的客户站点装的「Countdown Timer Ultimate」插件藏有恶意代码。等他排查时,WordPress已经强制推送了修复更新,但攻击早已完成——黑客留下的后门藏在网站核心配置文件wp-config.php里,只对Googlebot展示垃圾链接,普通访客和管理员完全看不见。更棘手的是,黑客的控制服务器地址居然通过以太坊智能合约动态生成,传统的域名封禁手段彻底失效。谁能想到,这个运行了8年、累计下载超70万次的「可信插件」,会在被收购后变成攻击武器?

2015年,印度三位开发者Minesh Shah、Anoop Ranawat和Pratik Jain创办了「WP Online Support」,后来更名为「Essential Plugin」,用8年时间打造了30多款免费WordPress插件,靠高级版订阅维持营收。但到2024年底,他们的收入暴跌了35%-45%,最终决定把整个业务挂在Flippa平台出售。

买家是个叫Kris的人,背景标注为SEO、加密货币和博彩营销。他花了六位数美元买下所有插件后,第一件事就是在2025年8月推送了「Countdown Timer Ultimate」2.6.7版本——更新日志只写了「兼容WordPress 6.8.2」,实则偷偷加了191行恶意代码。

这是个典型的PHP反序列化后门:插件里的wpos-analytics模块会偷偷连接黑客的服务器,下载恶意数据后用@unserialize()解析,直接执行远程传来的任意命令;同时还开了一个无需认证的REST API接口,任何人都能调用这个后门。最狡猾的是,植入后它整整休眠了8个月,直到2026年4月才被激活——这8个月里,数十万安装了该插件的网站,都在不知不觉中被埋下了定时炸弹。

激活后的攻击流程,把「隐蔽性」做到了极致:

后门会先下载一个伪装成核心文件的wp-comments-posts.php,再往wp-config.php里注入大段PHP代码。这段代码只在检测到Googlebot访问时才会加载垃圾链接、虚假页面,普通用户打开网站完全看不到异常,站点管理员根本察觉不到自己的网站已经被用来做黑帽SEO。

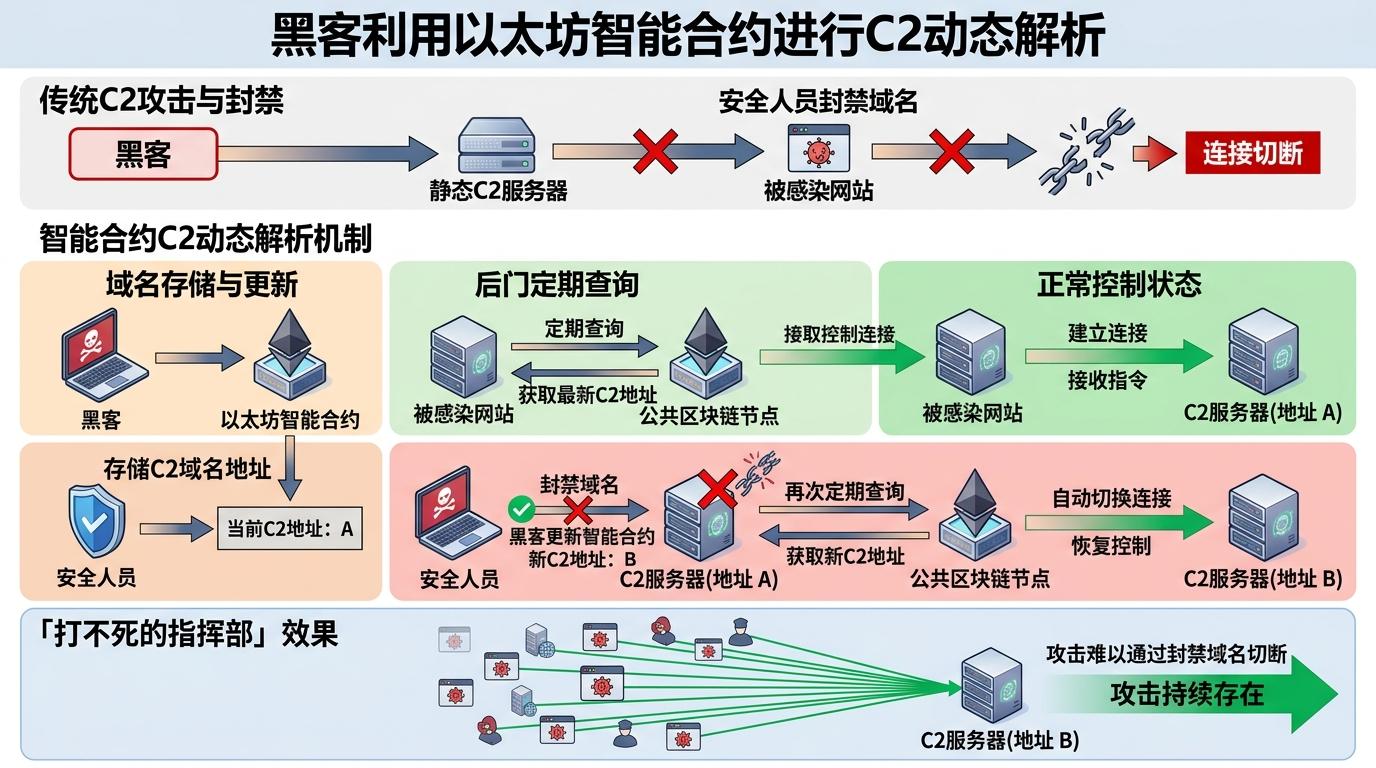

最让安全人员头疼的,是黑客用以太坊智能合约做了控制服务器(C2)的动态解析。传统攻击里,只要封禁黑客的C2域名就能切断控制,但这次黑客把域名地址存在智能合约里,后门会定期去公共区块链节点查询最新地址。一旦旧域名被封,黑客只要更新智能合约里的地址,所有被感染的网站就会自动切换到新的C2服务器,相当于给攻击装了个「打不死的指挥部」。

安全人员用备份回溯才发现,攻击发生在2026年4月6日的6小时窗口内。等WordPress官方紧急下架Essential Plugin旗下全部31款插件时,已经有数十万网站被植入了后门,而wp-config.php里的恶意代码,根本不会随着插件卸载而消失。

这不是第一次发生类似攻击。2017年,一款有20万安装量的「Display Widgets」插件被收购后,同样被植入了垃圾广告后门,后来攻击者用同样手法控制了至少9款插件。而这次Essential Plugin事件,只是把这个「收购-植后门-潜伏-爆发」的剧本,放大到了30多款插件的规模。

问题的核心,是WordPress插件市场的信任机制几乎空白:插件所有权变更不需要任何审核,新买家只要拿到原开发者的提交权限,就能直接推送更新;用户不会收到「插件换了主人」的通知,只会默认信任官方渠道的更新;甚至连WordPress官方,也没有机制对新维护者的首次更新做强制代码审查。

更糟糕的是,WordPress生态里有超过59%的插件已经两年没更新,处于废弃状态——这些无人维护的插件,就像散落在森林里的干柴,只要被恶意买家捡走,就能轻易变成纵火的火把。而全球45.8%的网站都基于WordPress,每一次这样的攻击,都可能波及数十万甚至数百万站点。

安全人员事后做的修复,只能是手动删掉插件里的恶意模块,再逐个清理wp-config.php里的注入代码。但这只是亡羊补牢——只要插件市场的信任黑洞还在,就会有下一个Kris,下一个Essential Plugin,下一次潜伏8个月的攻击。

开源生态的便利,从来都和风险如影随形。我们信任一款插件,本质上是信任背后的开发者;但当插件变成可以买卖的商品,这份信任就成了最容易被利用的漏洞。「信任链断了,再完美的补丁也只是纸糊的墙」,这不是技术问题,而是整个开源生态都要面对的治理命题。毕竟,当每一次插件更新都可能藏着后门时,没人敢再放心地点击「一键更新」。